300개 이상의 악성 코드가 삽입된 GitHub 패키지가 OpenClaw Docker 사용자들을 겨냥

(dev.to)

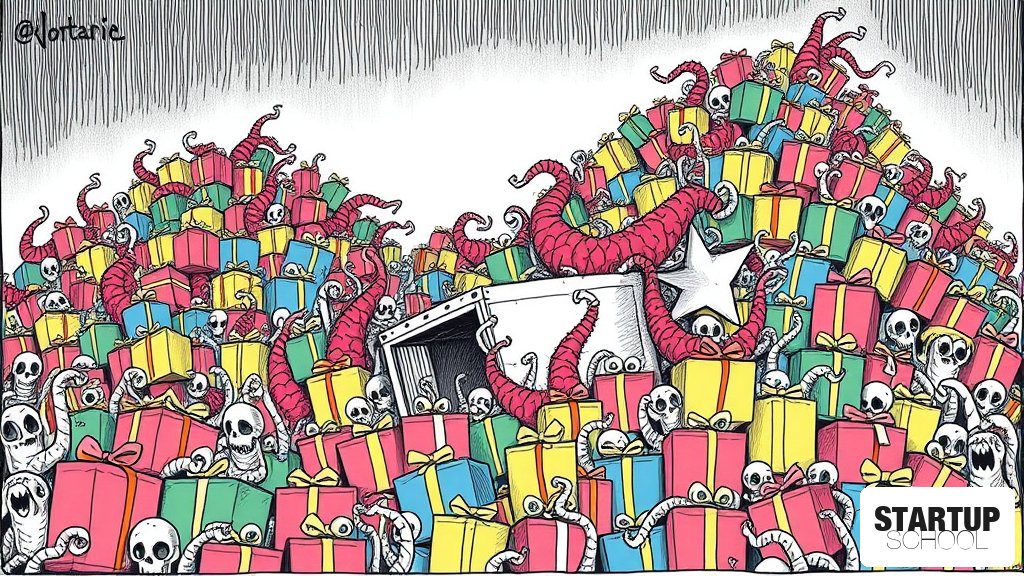

OpenClaw Docker 사용자를 겨냥하여 자격 증명과 API 키를 탈취하는 300개 이상의 악성 GitHub 패키지가 발견되었습니다. 이들은 LuaJIT 기반 트로이목마를 통해 시스템 권한을 유지하며 스크린샷을 포함한 민감 정보를 외부로 유출합니다.

이 글의 핵심 포인트

- 1300개 이상의 악성 GitHub 패키지가 OpenClaw Docker 사용자를 타겟팅

- 2LuaJIT 기반 트로이목마를 통해 브라우저 자격 증명 및 API 키 탈취

- 3패키지 이름, README, 스타 수 등을 위조하여 정상 패키지로 위장

- 4cron job 및 systemd 서비스를 이용한 시스템 지속성 유지 기능 포함

- 5Docker 이미지 사용 시 ':latest' 대신 Digest를 고정하는 보안 수칙 권고

이 글에 대한 공공지능 분석

왜 중요한가

개발자가 신뢰하는 오픈소스 생태계의 공급망 공격(Supply Chain Attack)이 매우 정교해지고 있음을 보여줍니다. 단순한 코드 오류를 넘어, 패키지 이름과 스타 수까지 위조하여 개발자의 신뢰를 악용한다는 점이 치명적입니다.

배경과 맥락

Docker와 GitHub를 활용한 빠른 배포 환경은 현대 스타트업의 핵심이지만, 동시에 공격자에게는 공격 표면을 넓히는 기회가 됩니다. 특히 OpenClaw와 같은 특정 도구의 설정 가이드를 찾는 사용자를 정밀 타겟팅하는 고도화된 공격 패턴이 관찰되었습니다.

업계 영향

DevOps 프로세스 내에서 의존성 관리의 중요성이 재조명될 것입니다. 단순히 '작동하는' 코드를 찾는 것을 넘어, 패키지의 출처와 무결성을 검증하는 DevSecOps 도입이 선택이 아닌 필수가 될 것입니다.

한국 시장 시사점

빠른 제품 출시(Time-to-Market)를 중시하는 한국 스타트업들은 보안 검증 없이 오픈소스 패키지를 도입할 위험이 큽니다. 보안 인력이 부족한 초기 스타트업일수록 관리형 서비스(Managed Service) 활용이나 엄격한 이미지 태그 관리 전략이 필요합니다.

이 글에 대한 큐레이터 의견

이번 사건은 '속도'를 위해 '보안'을 희생하는 것이 얼마나 큰 비용으로 돌아올 수 있는지를 보여주는 전형적인 사례입니다. 스타트업 창업자에게 있어 데이터 유출은 단순한 기술적 사고를 넘어, 고객의 신뢰를 잃고 비즈니스의 존립을 흔드는 치명적인 위협입니다. 특히 API 키나 환경 변수 탈취는 클라우드 인프라 전체의 장악으로 이어질 수 있는 심각한 문제입니다.

따라서 창업자와 리드 개발자는 'Move Fast and Break Things'라는 슬로건을 'Move Fast with Secure Dependencies'로 재정의해야 합니다. 실행 가능한 전략으로, Docker 이미지 사용 시 ':latest' 태그 대신 특정 Digest를 고정(Pinning)하고, CI/CD 파이프라인에 의존성 스캔 도구(Trivy, Snyk 등)를 반드시 통합하십시오. 보안은 개발의 방해 요소가 아니라, 지속 가능한 성장을 위한 필수적인 인프라입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.