Anthropic, npm에 Claude Code 소스 코드 513K줄 실수로 공개 — 개발자가 알아야 할 사항

(dev.to)

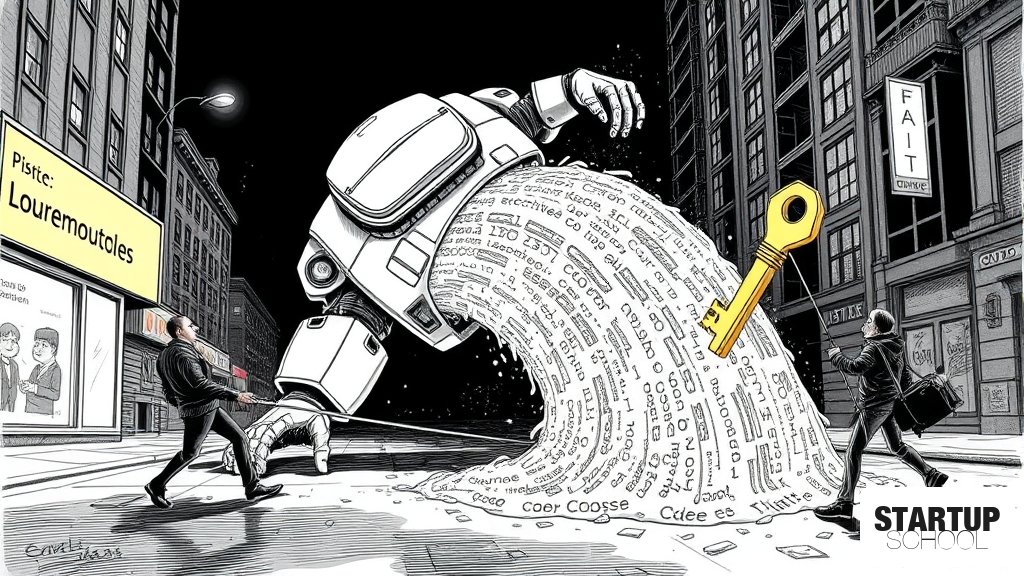

Anthropic의 Claude Code 소스 코드 51만 3천 줄이 npm 배포 실수로 유출되었으며, 이와 동시에 axios 패키지에 대한 공급망 공격이 발생했습니다. 이번 사건은 AI 에이전트의 핵심 아키텍처 노출과 함께 원격 코드 실행(RCE) 및 API 키 탈취라는 심각한 보안 위협을 초래했습니다.

이 글의 핵심 포인트

- 1Anthropic의 Claude Code 소스 코드 513,000줄이 npm 배포 실수로 유출됨

- 2유출된 코드를 통해 RCE 및 API 키 탈취 가능한 취약점(CVE-2025-59536 등) 노출

- 3사고 원인은 Bun 패키징 에러 및 .npmignore 파일 누락이라는 단순 설정 오류

- 4사고 당일 axios 패키지에 대한 RAT(Remote Access Trojan) 공급망 공격 동시 발생

- 5개발자는 3월 31일 npm 설치 로그를 즉시 감사하고 최신 버전으로 업데이트 필요

이 글에 대한 공공지능 분석

왜 중요한가

이번 사건은 단순한 코드 유출을 넘어, AI 에이전트의 '두뇌'에 해당하는 오케스트레이션 로직이 공격자에게 설계도 형태로 제공되었다는 점에서 매우 치명적입니다. 특히 CVE-2025-59536 및 CVE-2026-21852와 같은 취약점은 공격자가 복잡한 공격 시나리오를 설계할 필요 없이, 공개된 소스 코드를 통해 즉각적으로 실행 가능한 공격 경로를 확보하게 만들었습니다.

또한, Claude Code의 유출과 axios 패키지의 RAT(Remote Access Trojan) 공격이 같은 날 발생했다는 점은 현대 소프트웨어 공급망이 얼마나 취약한지를 보여주는 '퍼펙트 스나이퍼'급의 위협 사례입니다. 개발자가 의도치 않게 두 가지 악재를 동시에 맞이할 수 있는 구조적 위험성을 시사합니다.

배경과 맥락

최근 AI 에이전트 기술은 단순한 챗봇을 넘어, MCP(Model Context Protocol) 등을 통해 로컬 파일, API, 도구와 상호작용하는 '에이전틱(Agentic)' 단계로 진화하고 있습니다. 이 과정에서 에이전트가 사용하는 도구와 권한 관리 로직은 기업의 핵심 자산이자 보안의 최전선입니다.

이번 사고의 기술적 원인은 Bun 패키징 에러와 `.npmignore` 파일 누락이라는 아주 기초적인 설정 오류에서 비롯되었습니다. 이는 고도화된 AI 기술을 다루는 기업조차도 가장 기본적인 배포 파이프라인(CI/CD) 보안 관리에서 허점을 보일 수 있음을 의미합니다.

업계 영향

소프트웨어 공급망 보안(Software Supply Chain Security)에 대한 패러다임이 변화할 것입니다. 이제는 단순히 라이브러리의 취약점을 점검하는 것을 넘어, AI 에이전트가 사용하는 '설정(Configuration)'과 '훅(Hooks)'에 대한 보안 감사가 필수적인 요소로 부상할 것입니다. 특히 MCP 서버와 같은 새로운 프로토콜의 보안 표준 정립이 시급해졌습니다.

또한, 오픈소스 라이브러리(예: axios)를 통한 트로이 목마 공격이 AI 에이전트의 실행 환경과 결합될 경우, 기업 내부망 전체로 공격이 확산될 수 있는 위험성이 증명되었습니다. 이는 AI 도입을 검토하는 기업들에게 강력한 보안 가이드라인 준수를 요구하게 될 것입니다.

한국 시장 시사점

한국의 많은 스타트업과 IT 기업들은 글로벌 오픈소스 생태계와 npm, PyPI 등 패키지 매니저에 대한 의존도가 매우 높습니다. 특히 빠른 제품 출시를 위해 CI/CD 파이프라인을 자동화하는 과정에서 보안 검증 단계를 생략하는 경우가 많아, 이번과 같은 공급망 공격에 매우 취약할 수 있습니다.

국내 기업들은 AI 에이전트나 LLM 기반 서비스를 개발할 때, 소스 코드 유출 방지뿐만 아니라 에이전트가 접근하는 환경(MCP, API Keys, Local Files)에 대한 엄격한 격리(Sandboxing)와 권한 제어 메커니즘을 반드시 구축해야 합니다. '속도'보다 '안전한 자동화'가 기업의 생존을 결정짓는 핵심 역량이 될 것입니다.

이 글에 대한 큐레이터 의견

AI 스타트업 창업자들에게 이번 사건은 '기술적 우위(Technical Edge)'가 어떻게 '보안적 부채(Security Debt)'로 돌변할 수 있는지를 보여주는 경고장입니다. Claude Code의 아키텍처는 Anthropic의 핵심 IP(지식재산권)입니다. 배포 과정에서의 사소한 실수 하나가 경쟁사나 공격자에게 완벽한 공격 가이드를 제공할 수 있다는 점을 명심해야 합니다.

창업자들은 개발 속도(Velocity)를 높이는 것만큼이나, 배포 파이프라인의 무결성을 검증하는 'DevSecOps'에 투자해야 합니다. 특히 AI 에이전트와 같이 시스템 권한을 다루는 서비스를 개발한다면, 소스 코드 유출 방지뿐만 아니라 에이전트가 사용하는 MCP 서버나 외부 훅(Hooks)에 대한 보안 감사 프로세스를 제품 로드맵의 핵심 요소로 포함시켜야 합니다. 보안은 이제 부가 기능이 아니라, AI 제품의 신뢰성을 결정짓는 가장 강력한 경쟁력입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.