클라우드플레어가 카나니컬을 협박한 건가요? 누군가 설명 좀 해줄 수 있나요?

(flyingpenguin.com)

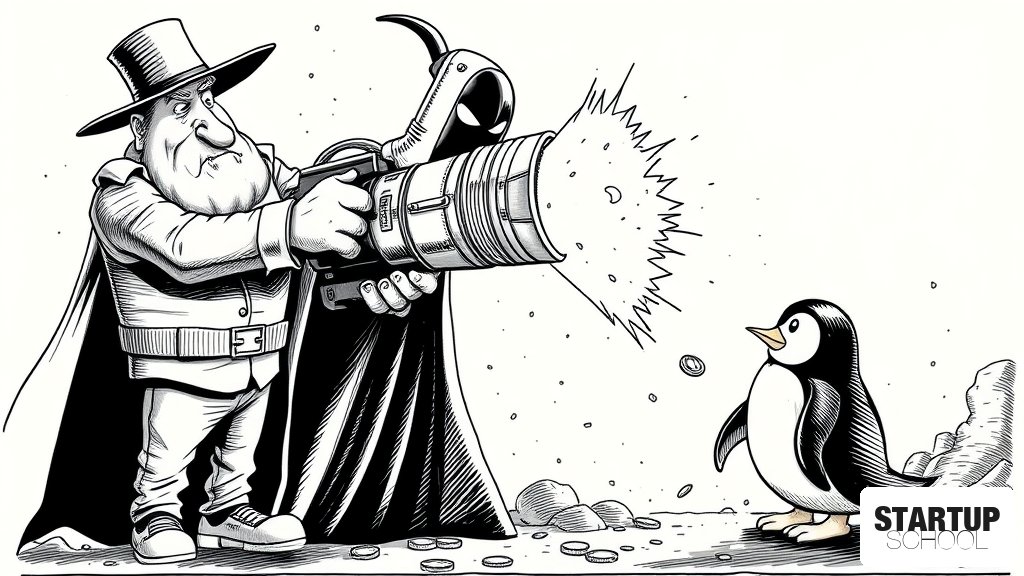

2026년 4월, Canonical(Ubuntu)이 Cloudflare의 보안망을 우회하는 DDoS 공격으로 인해 약 20시간 동안 서비스 중단 사태를 겪었습니다. 특히 공격에 사용된 DDoS 서비스 'Beamed'가 Cloudflare의 인프라를 사용하고 있어, 보안 기업이 공격자와 피해자 양측에서 수익을 얻는 구조적 모순과 윤리적 문제가 제기되고 있습니다.

이 글의 핵심 포인트

- 1Canonical(Ubuntu)의 주요 서비스가 DDoS 공격으로 인해 약 20시간 동안 마비됨

- 2공격에 사용된 'Beamed' 서비스는 Cloudflare의 보안 기능을 우회하도록 설계된 유료 제품임

- 3Cloudflare는 공격 도구의 호스팅과 피해 기업의 보안 방어를 동시에 수행하는 구조적 모순을 보임

- 4공격 도구의 도메인 등록업체(Immaterialism Ltd) 역시 Cloudflare의 인프라를 사용 중임

- 5보안 인프라 기업이 공격자와 피해자 양측에서 수익을 창출할 수 있다는 윤리적 논란 발생

이 글에 대한 공공지능 분석

왜 중요한가

보안 인프라 기업의 비즈니스 모델이 공격자에게는 공격 도구의 호스팅 환경을 제공하고, 피해자에게는 방어 비용을 청구하는 '이해 상점' 및 '수익 구조의 모순'을 드러냈기 때문입니다. 이는 글로벌 보안 표준에 대한 신뢰도 문제를 야기할 수 있습니다.

배경과 맥락

Cloudflare와 같은 CDN(Content Delivery Network)은 역방향 프록시를 통해 원본 서버를 숨기는 역할을 합니다. 하지만 최근에는 'Beamed'와 같이 Cloudflare의 보안 로직을 우회하고 원본 IP를 찾아내는(Endpoint Hunting) 전문적인 DDoS 서비스가 상용화되어 공격의 난이도가 급격히 높아진 상황입니다.

업계 영향

보안 솔루션 기업의 인프라 운영 방식에 대한 근본적인 의구심을 불러일으킬 수 있습니다. 공격 도구가 특정 보안 기업의 인프라 위에서 운영될 때, 해당 보안 기업이 공격을 방어할 경제적 유인이 발생하는가에 대한 윤리적 논쟁이 가속화될 것입니다.

한국 시장 시사점

글로벌 클라우드 및 CDN 서비스에 대한 의존도가 높은 한국 스타트업들은 단일 보안 벤더(Single Vendor)에 대한 과도한 의존이 가져올 수 있는 '단일 장애점(Single Point of Failure)' 리스크를 재고해야 합니다. 다층 방어(Defense in Depth) 전략과 인프라 다변화가 필수적입니다.

이 글에 대한 큐레이터 의견

이번 사건은 보안 산업의 가장 뼈아픈 역설인 '보안의 경제학'을 보여줍니다. 공격자가 사용하는 도구가 특정 보안 기업의 인프라를 통해 배포되고, 그 공격을 막기 위해 다시 그 기업에 비용을 지불해야 하는 구조는, 보안 기업이 공격의 종식을 원하기보다 '관리 가능한 수준의 위협'을 유지하려는 유인을 가질 수 있다는 공포를 심어줍니다.

스타트업 창업자들에게 주는 가장 강력한 인사이트는 '보안의 블랙박스화'를 경계하라는 것입니다. Cloudflare와 같은 거대 플랫폼이 제공하는 '클릭 한 번으로 해결되는 보안'은 편리하지만, 그 이면의 인프라 구조와 벤더의 이해관계가 자사 서비스의 생존을 위협할 수 있는 변수가 될 수 있습니다. 따라서 창업자들은 보안 솔루션의 기능적 성능뿐만 아니라, 해당 솔루션이 속한 생태계의 구조적 리스크를 파악할 수 있는 안목을 길러야 합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.