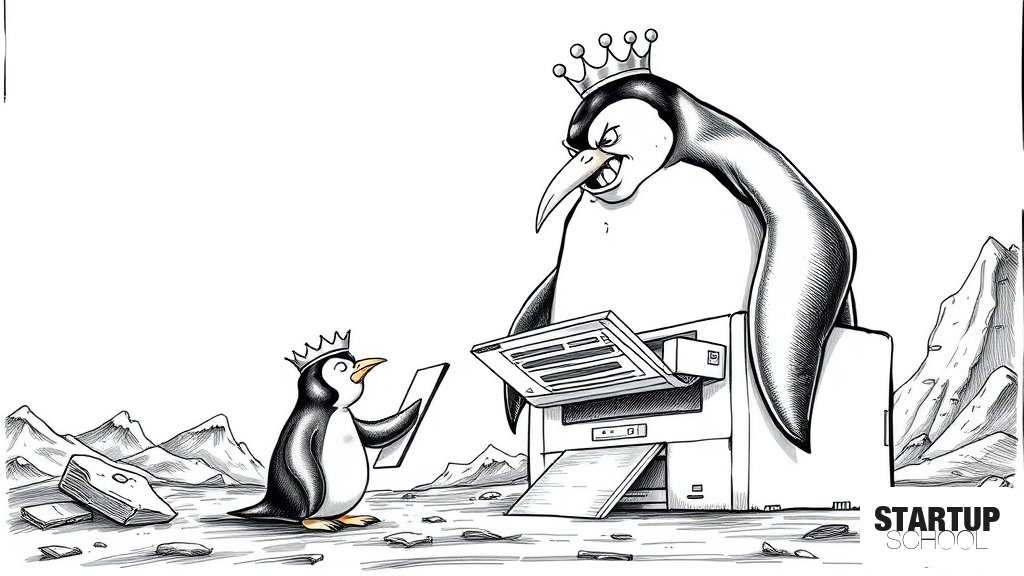

복사 실패 – CVE-2026-31431

(copy.fail)

리눅스 커널의 암호화 API(AF_ALG) 최적화 오류를 악용한 치명적인 권한 상승 취약점(CVE-2026-31431)이 발견되었습니다. 2017년 이후 출시된 거의 모든 주요 리눅스 배포판이 영향권에 있으며, 공격자가 일반 사용자 권한에서 루트(root) 권한을 획득할 수 있습니다.

이 글의 핵심 포인트

- 1CVE-2026-31431은 2017년 이후 빌드된 거의 모든 주요 리눅스 배포판(Ubuntu, Amazon Linux, RHEL 등)에 영향을 미침

- 2권한이 없는 로컬 사용자가 `AF_ALG`를 통해 `/usr/bin/su`와 같은 setuid 바이너리를 조작하여 루트 권한 획득 가능

- 3Kubernetes, CI/CD 러너, 멀티테넌트 SaaS 등 공유 커널 환경에서 테넌트 간 경계 침범 위험 매우 높음

- 4해결책은 커널 업데이트가 최우선이며, 패치 전까지는 `algif_aead` 모듈을 비활성화하는 임시 조치 필요

- 5신뢰할 수 없는 워크로드를 실행하는 환경에서는 `seccomp`를 통해 `AF_ALG` 소켓 생성을 차단할 것을 권장

이 글에 대한 공공지능 분석

왜 중요한가

이 취약점은 별도의 복잡한 조건 없이 단순한 스크립트만으로 모든 주요 리눅스 배포판에서 동일하게 작동한다는 점에서 매우 위험합니다. 특히 권한이 없는 로컬 사용자가 시스템 전체의 제어권을 탈취할 수 있어, 보안 경계가 무너지는 결과를 초래합니다.

배경과 맥락

리눅스 커널의 암호화 서브시스템(AF_ALG) 내에 존재하는 특정 최적화 로직의 결함을 이용합니다. 2017년부터 적용된 커널의 암호화 API 최적화 코드가 페이지 캐시를 변조할 수 있는 허점을 남겨두었기 때문에, 오랜 기간 동안 잠재적인 위협으로 존재해 왔습니다.

업계 영향

Kubernetes, CI/CD 러너(GitHub Actions 등), 멀티테넌트 SaaS와 같이 여러 사용자가 동일한 커널을 공유하는 환경에 직격탄입니다. 컨테이너 간 격리가 무력화되어 한 테넌트의 침해가 전체 노드 및 타 테객의 데이터 유출로 이어질 수 있습니다.

한국 시장 시사점

AWS, Azure 등 클라우드 기반으로 서비스를 운영하는 국내 스타트업들은 사용 중인 인스턴스의 커널 버전을 즉시 점검해야 합니다. 특히 개발용 공유 서버나 자동화된 빌드 환경을 운영하는 테크 기업들은 즉각적인 패치 또는 모듈 비활성화 조치가 필수적입니다.

이 글에 대한 큐레이터 의견

이번 'Copy Fail' 취약점은 클라우드 네이티브 시대의 보안 패러다임을 다시 생각하게 만듭니다. 공격자가 단 한 줄의 명령어로 루트 권한을 얻을 수 있다는 점은, 컨테이너 격리 기술(Container Isolation)이 커널 수준의 결함 앞에서는 얼마나 취약할 수 있는지를 극명하게 보여줍니다. 이는 인프라 보안이 단순히 '방화벽'의 문제가 아니라 '커널 수준의 무결성' 문제임을 시사합니다.

스타트업 창업자들은 이를 단순한 '패치 이슈'로 치부해서는 안 됩니다. 만약 귀사가 고객의 코드를 실행하는 SaaS나 공유 인프라를 제공한다면, 이번 취약점은 비즈니스의 존립을 흔들 수 있는 '시스템적 리스크'입니다. 보안을 비용이 아닌 제품의 핵심 신뢰 자산으로 보고, `seccomp` 등을 활용해 `AF_ALG` 소켓 생성을 차단하는 등의 심층 방어(Defense-in-depth) 전략을 즉시 실행해야 합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.