동적이고, ID 기반의, 안전한 샌드박스 인증

(blog.cloudflare.com)

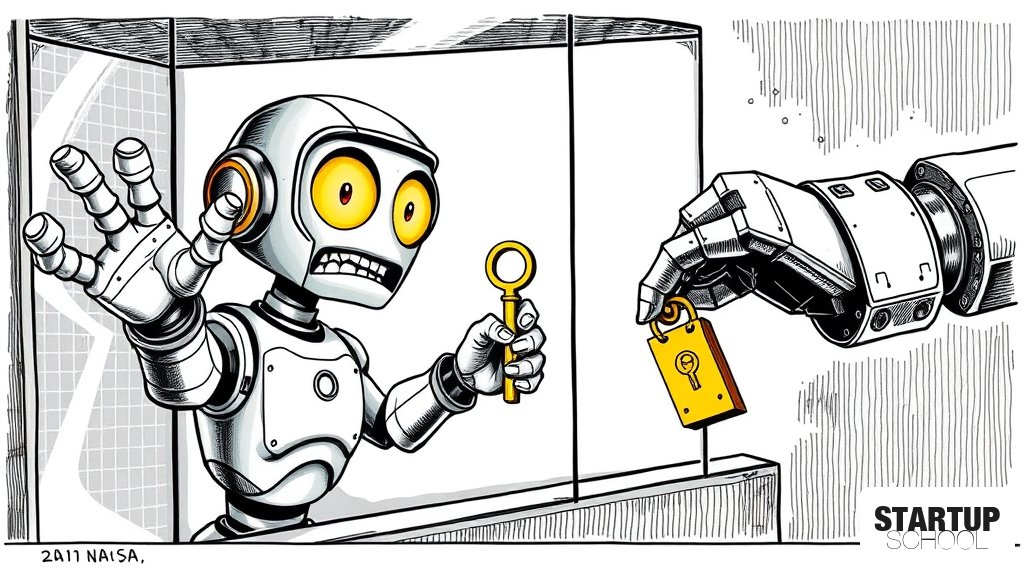

Cloudflare가 AI 에이전트의 보안 문제를 해결하기 위해 샌드박스 내에서 외부 서비스로 나가는 트래픽을 제어하는 'outbound Workers'를 도입했습니다. 이 기술은 에이전트에게 직접적인 비밀 키를 노출하지 않고도, 프로그래밍 가능한 프록시를 통해 안전하게 인증 정보를 주입하여 'Zero Trust' 환경을 구축할 수 있게 합니다.

이 글의 핵심 포인트

- 1Cloudflare, 샌드박스 내 외부 요청을 제어하는 'outbound Workers' 기능 출시

- 2에이전트에게 비밀 키를 직접 전달하지 않고 프록시를 통해 인증 정보를 주입하는 Zero Trust 구현

- 3기존 API 토큰 방식의 보안 취약점(토큰 탈취 및 유출)을 프로그래밍 가능한 방식으로 해결

- 4JavaScript를 이용해 요청 로깅, 헤더 수정, 요청 취소 등 유연한 제어 가능

- 5AI 에이전트의 자율적 작업 수행 시 발생하는 보안 리스크를 인프라 계층에서 차단

이 글에 대한 공공지능 분석

왜 중요한가

AI 에이전트가 단순한 채팅을 넘어 코드를 실행하고 외부 API를 호출하는 '에이전틱 워크플로우(Agentic Workflow)'로 진화함에 따라, 에이전트에게 부여된 권한과 비밀 키가 유출될 위험이 커졌습니다. 이번 기술은 에이전트가 비밀 키를 직접 소유하지 않고도 안전하게 작업을 수행할 수 있는 보안 패러다임을 제시합니다.

배경과 맥락

기존의 API 토큰 방식은 에이전트가 토큰을 탈취할 위험이 있고, OIDC와 같은 워크로드 ID 방식은 외부 서비스의 지원 여부에 따라 유연성이 떨어지며, 커스텀 프록시는 구축 및 관리가 매우 복량합니다. Cloudflare는 이러한 한계를 극복하기 위해 샌드박스 내부의 요청을 가로채서 동적으로 인증 헤더를 추가할 수 있는 프로그래밍 가능한 이그레스(Egress) 프록시를 선보였습니다.

업계 영향

AI 에이전트 기반의 SaaS나 자동화 도구를 개발하는 기업들에게 보안 신뢰성을 확보할 수 있는 강력한 도구를 제공합니다. 이는 에이전트가 기업의 내부 데이터나 민감한 인프라에 접근할 때 발생할 수 있는 보안 우려를 획기적으로 낮추어, 에이전트 기술의 엔터프라이즈 도입을 가속화할 것입니다.

한국 시장 시사점

LLM 기반의 코딩 에이전트나 DevOps 자동화 솔루션을 개발하는 한국 스타트업들은 '기능적 지능'뿐만 아니라 '보안적 격리'를 핵심 경쟁력으로 삼아야 합니다. Cloudflare와 같은 인프라 레벨의 보안 기술을 활용하여, 고객사(Enterprise)가 안심하고 에이전트에게 권한을 위임할 수 있는 '보안 인증 아키텍처'를 설계하는 것이 중요합니다.

이 글에 대한 큐레이터 의견

AI 에이전트 시대의 핵심 승부처는 '지능'이 아니라 '신뢰(Trust)'가 될 것입니다. 아무리 뛰어난 코딩 에이전트라도 기업의 API 키를 탈취하거나 잘못된 권한으로 인프라를 파괴할 위험이 있다면 엔터프라이즈 시장에서 채택될 수 없습니다. Cloudflare의 이번 발표는 에이전트에게 권한을 주되, 그 권한의 '열쇠'는 에이전트가 아닌 인프라 계층(Outbound Worker)이 통제하는 구조를 완성했다는 점에서 매우 날카로운 접근입니다.

스타트업 창업자들은 에이전트 서비스의 아키텍처를 설계할 때, 에이전트 자체의 성능에만 매몰되지 말고 '어떻게 하면 에이전트가 비밀 정보를 모르게 하면서도 작업을 수행하게 할 것인가'라는 보안적 격리(Isolation) 전략을 반드시 포함해야 합니다. 이는 단순한 기능 구현을 넘어, 기업용 AI 솔루션으로서의 강력한 진입장벽(Moat)을 구축하는 실행 가능한 전략이 될 것입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.