bytecode에서 bytes로: magic packet 생성 자동화

(blog.cloudflare.com)

Linux 커널의 BPF(Berkeley Packet Filter)를 이용한 악성코드를 탐지하기 위해, Z3 정형 검증 도구를 활용하여 '매직 패킷' 생성을 자동화하는 기술을 소개합니다. 이를 통해 수 시간 소요되던 복잡한 역공학 분석 과정을 단 몇 초로 단축할 수 있습니다.

이 글의 핵심 포인트

- 1BPF 기반 악성코드는 커널 내부에서 동작하여 사용자 공간 도구로부터 은폐 가능

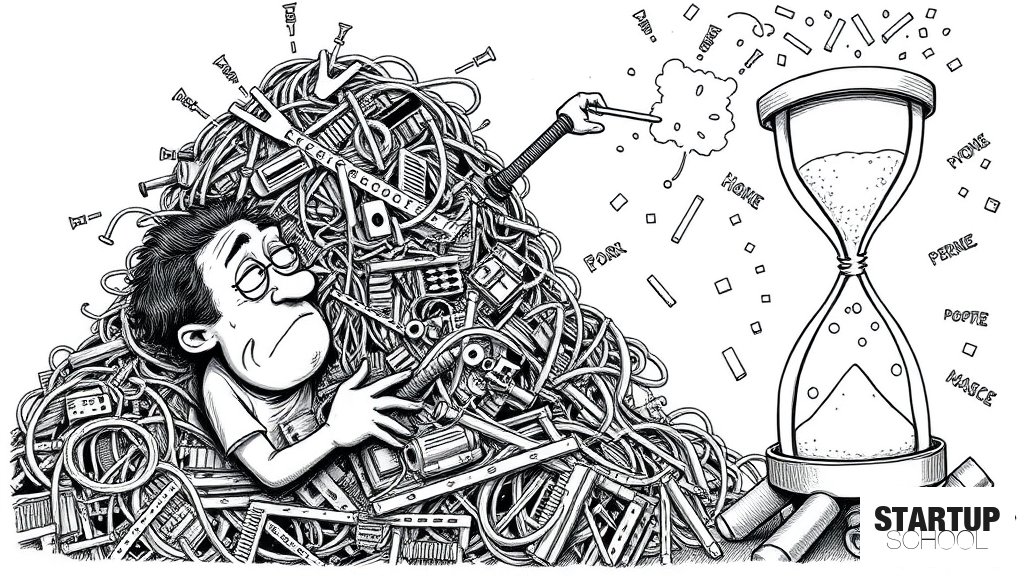

- 2기존 BPF 역공학은 수백 개의 명령어를 수동으로 분석해야 하는 병목 현상 존재

- 3Z3 정형 검증 도구와 심볼릭 실행을 활용하여 매직 패킷 생성 자동화 성공

- 4분석 시간을 수 시간(Hours)에서 단 몇 초(Seconds)로 획기적 단축

- 5BPFDoor와 같은 정교한 백도어 탐지 및 대응을 위한 핵심 기술로 활용 가능

이 글에 대한 공공지능 분석

왜 중요한가

보안 연구의 가장 큰 병목 현상 중 하나인 '복잡한 로직 분석'을 해결할 수 있는 돌파구를 제시합니다. 특히 커널 수준에서 동작하며 사용자 공간의 도구로부터 숨어있는 BPF 기반 악성코드는 탐지가 매우 어려운데, 이를 수학적 모델로 변환하여 분석 속도를 획기적으로 높였다는 점이 핵심입니다.

배경과 맥락

BPF(Berkeley Packet Filter)는 네트워크 트래픽을 효율적으로 처리하기 위한 기술이지만, 최근에는 악성코드가 커널 내부에 은밀한 백도어를 구축하는 데 악용되고 있습니다. BPFDoor와 같은 사례처럼, 특정 '매직 패킷'이 들어올 때만 동작하는 로직은 수백 개의 명령어로 구성되어 있어 기존의 수동 분석 방식으로는 대응 속도가 공격자의 속도를 따라잡기 어렵습니다.

업계 영향

사이버 보안 산업이 '패턴 매칭' 중심의 전통적 방식을 넘어 '정형 검증(Formal Verification)' 및 '심볼릭 실행(Symbolic Execution)' 기반의 자동화 단계로 진입하고 있음을 시사합니다. 이는 보안 솔루션 개발사들이 더 정교하고 지능적인 위협에 대응할 수 있는 기술적 토대를 마련해 줍니다.

한국 시장 시사점

한국의 보안 스타트업들은 단순 탐지 엔진 개발을 넘어, Z3와 같은 수학적 솔버를 보안 워크플로우에 통합하는 '보안 자동화(Security Automation)' 기술에 집중해야 합니다. 이는 인력 중심의 분석 비용을 낮추고, 글로벌 시장에서 경쟁 우위를 점할 수 있는 강력한 기술적 해자(Moat)가 될 것입니다.

이 글에 대한 큐레이터 의견

보안 분야에서의 '자동화'는 단순한 효율성 증대를 넘어, 공격자와 방어자 간의 '속도 전쟁'에서 방어자의 생존을 결정짓는 핵심 요소입니다. 특히 BPF와 같은 커널 레벨의 복잡한 로직을 수학적 모델(Z3)로 치환하여 해결하는 접근법은, 보안 기술이 단순 패턴 매칭을 넘어 정형 검증(Formal Verification) 단계로 진화하고 있음을 보여줍니다.

스타트업 창업자라면, 단순히 '더 나은 탐지 알고리즘'을 만드는 것에 그치지 말고, 이처럼 복잡한 로직을 자동화된 수학적 모델로 변환할 수 있는 '추상화 기술'에 주목해야 합니다. 이는 사이버 보안뿐만 아니라 소프트웨어 검증, 시스템 안정성 등 고부가가치 보안 시장을 선점할 수 있는 강력한 기술적 해자(Moat)가 될 것입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.