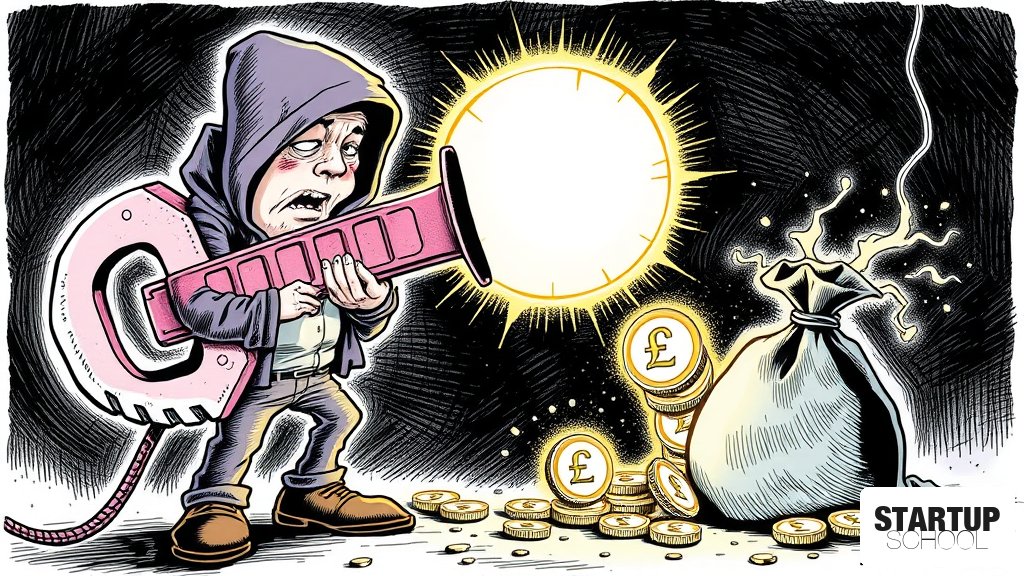

해커, 결제 경로 변경해 영국 에너지 기업에서 70만 파운드 탈취

(techcrunch.com)

영국 에너지 기업 Zephyr Energy가 결제 경로 변경 공격으로 약 70만 파운드(약 12억 원)를 탈취당했습니다. 이는 이메일이나 회계 시스템을 조작해 송금 정보를 바꾸는 '비즈니스 이메일 침해(BEC)' 공격의 전형적인 사례입니다.

이 글의 핵심 포인트

- 1영국 Zephyr Energy, 결제 경로 변경 공격으로 약 70만 파운드(약 12억 원) 탈취당함

- 2공격 방식은 이메일/회계 시스템을 통한 '비즈니스 이메일 침해(BEC)'로 확인

- 32025년 FBI 보고에 따르면 BEC 공격으로 인한 글로벌 피해액은 30억 달러 돌파

- 4피해 기업은 사건 발생 후 추가적인 보안 계층(Additional layers of security) 도입 발표

- 5해커가 송금 대상의 은행 계좌 및 라우팅 번호를 조작하여 자금 탈취

이 글에 대한 공공지능 분석

왜 중요한가

이번 사건은 해킹이 반드시 고도의 기술적 취약점(Zero-day exploit)을 이용해야만 발생하는 것이 아님을 보여줍니다. 해커는 시스템의 기술적 결함보다 '결제 프로세스'라는 운영상의 허점을 공략했습니다. 기업이 '업계 표준 보안'을 갖추고 있더라도, 사람과 프로세스가 개입되는 지점에서 발생하는 신뢰의 왜곡을 막지 못하면 막대한 재무적 손실을 입을 수 있다는 점이 핵심입니다.

배경과 맥락

사건의 핵심 기제는 '비즈니스 이메일 침해(BEC)'입니다. 이는 해커가 기업의 이메일 계정이나 회계 시스템에 침투한 뒤, 인보이스(송장)에 기재된 은행 계좌 번호나 라우팅 번호를 자신들의 계좌로 교체하는 방식입니다. FBI의 2025년 보고서에 따르면, 이러한 BEC 공격으로 인한 전 세계적 피해액은 이미 30억 달러(약 4조 원)를 넘어설 정도로 심각한 사회적 비용을 발생시키고 있습니다.

업계 영향

이러한 공격의 증가는 핀테크, SaaS, 그리고 기업용 회계 솔루션 산업에 강력한 보안 요구사항을 부과할 것입니다. 단순히 데이터를 암호화하는 것을 넘어, '송금 정보 변경'과 같은 민감한 이벤트가 발생했을 때 이를 탐지하고(Anomaly Detection), 다중 인증(MGA)을 강제하며, 변경된 정보의 진위 여부를 검증하는 '신뢰할 수 있는 결제 워크플로우' 구축이 차세대 기업용 소프트웨어의 핵심 경쟁력이 될 것입니다.

한국 시장 시사점

해외 파트너 및 공급업체와 빈번하게 거래하는 한국의 수출 중심 스타트업과 중소기업들에게 매우 직접적인 위협입니다. 특히 내부 통제 프로세스가 미비한 초기 스타트업의 경우, 이메일 하나만 탈취되어도 회사의 런웨이(Runway)를 한순간에 소진시킬 수 있습니다. 따라서 '계좌 정보 변경 시 반드시 유선 또는 별도 채널을 통한 2차 확인'과 같은 엄격한 운영 프로토콜을 정립하는 것이 기술적 보안만큼이나 시급합니다.

이 글에 대한 큐레이터 의견

스타트업 창업자들에게 이번 사건은 '기술적 보안'만큼이나 '운영적 보안'이 중요함을 시사합니다. 해커는 소프트웨어의 버그가 아닌, 결제 승인 프로세스의 '신뢰'를 해킹합니다. 특히 해외 벤더와 거래가 많은 팀이라면, 이메일로 전달된 계좌 변경 요청을 그대로 수용하는 것은 매우 위험한 관행입니다.

실행 가능한 인사이트를 드리자면, 결제 정보 변경과 같은 민감한 프로세스에는 반드시 'Out-of-band(대역 외) 검증'을 도입하십시오. 즉, 이메일로 요청을 받았다면 반드시 기존에 등록된 연락처로 전화를 걸어 확인하는 단계를 프로세스에 강제해야 합니다. 보안은 비용이 아니라, 회사의 생존을 결정짓는 핵심 인프라임을 명심해야 합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.