Hono, 주간 다운로드 수 3400만 건 돌파, 1명의 유지보수 담당자

(dev.to)

이 글의 핵심 포인트

- 1Hono 프레임워크는 주간 3,400만 건의 다운로드를 기록하는 초고성능 프레임워크임

- 2단 1명의 유지보수자로 인해 'CRITICAL' 수준의 공급망 공격 위험군으로 분류됨

- 3위험의 본질은 코드 결함이 아닌, 권한 집중으로 인한 '구조적 리스크'임

- 4과거 ua-parser-js 사례와 유사한 고가치 공격 타겟(High-value target) 프로필을 가짐

- 5Zod, Chalk 등 대규모 다운로드 패키지들도 유사한 구조적 위험에 노출되어 있음

이 글에 대한 공공지능 분석

왜 중요한가

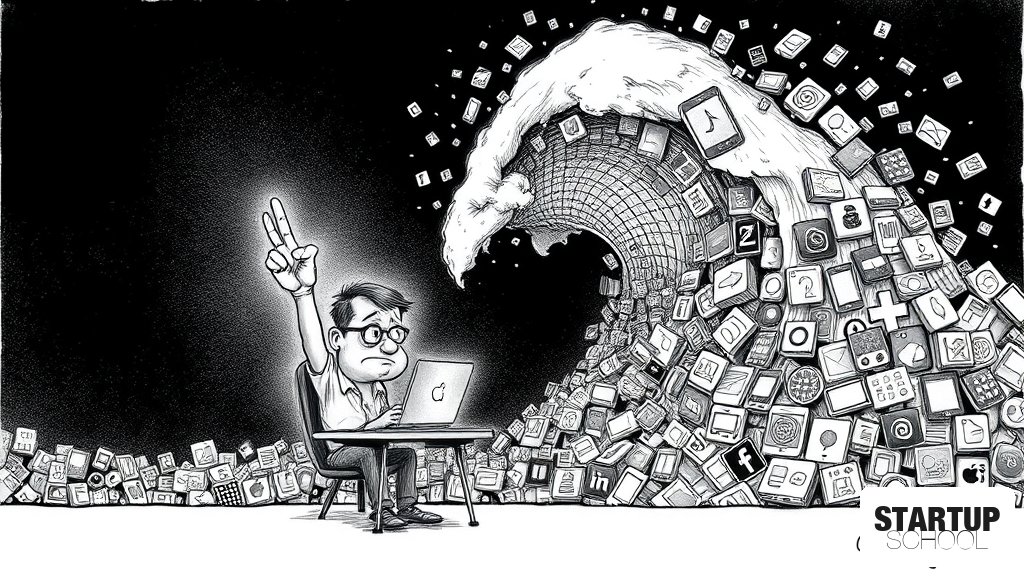

현대 소프트웨어 생태계는 수많은 오픈소스 패키지에 의존하고 있으며, Hono와 같이 압도적인 사용량을 가진 패키지가 단 한 명의 유지보수자에 의해 관리될 경우, 해당 계정 탈취 시 전 세계 수백만 개의 서비스가 동시에 감염될 수 있는 '단일 장애점(SPOF)'이 됩니다.

배경과 맥락

최근 `proof-of-commitment`와 같은 도구는 단순한 버그(npm audit)를 넘어, 패키지의 구조적 건전성을 평가하기 시작했습니다. 과거 `ua-parser-js` 사례처럼, 유지보수자 수가 적고 다운로드 수가 많은 패키지는 해커들에게 매우 매력적인 '고가치 공격 대상'이 됩니다.

업계 영향

개발자들은 이제 패키지의 기능적 완성도뿐만 아니라 '유지보수 지속 가능성'과 '관리 주체의 분산 정도'를 보안의 핵심 지표로 고려해야 합니다. 이는 의존성 관리 전략이 단순 업데이트를 넘어 리스크 관리 차원으로 격상되어야 함을 의미합니다.

한국 시장 시사점

글로벌 오픈소스를 적극적으로 활용하여 빠른 제품 출시(Time-to-Market)를 추구하는 한국 스타트업들에게, 이러한 구조적 리스크는 예기치 못한 서비스 중단이나 데이터 유출로 이어질 수 있습니다. CI/CD 파이프라인 내에 의존성 구조를 분석하는 보안 감사 단계를 도입하는 것을 검토해야 합니다.

이 글에 대한 큐레이터 의견

스타트업 창업자와 CTO에게 이번 사례는 '기술적 부채'만큼이나 '구조적 부채'가 위험할 수 있다는 강력한 경고입니다. Hono나 Zod 같은 도구는 매우 훌륭하지만, 그 기반이 되는 오픈소스 생태계의 의존성이 특정 개인의 보안 상태에 종속되어 있다는 사실을 인지해야 합니다. 이는 단순히 'Hono를 쓰지 말자'는 뜻이 아니라, 우리가 사용하는 핵심 라이브러리의 '공격 표면(Attack Surface)'을 이해하라는 뜻입니다.

실행 가능한 인사이트를 드리자면, 첫째, 의존성 자동 업데이트(Auto-update) 정책을 재점검하십시오. 특히 다운로드 수가 압도적인 패키지의 경우, 새로운 버전이 배포되었을 때 즉시 반영하기보다 샌드박스 환경에서 검증하는 단계를 두는 것이 안전합니다. 둘째, `proof-of-commitment`와 같은 도구를 활용해 프로젝트의 의존성 리스크를 정기적으로 스캔하는 프로세스를 구축하십시오. 보안은 기능 구현만큼이나 비즈니스의 연속성을 결정짓는 핵심 요소입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.