나의 깃 레포에서 AI 에이전트 설정이 벗어나지 않도록 작은 CI 도구를 직접 만들었습니다.

(dev.to)

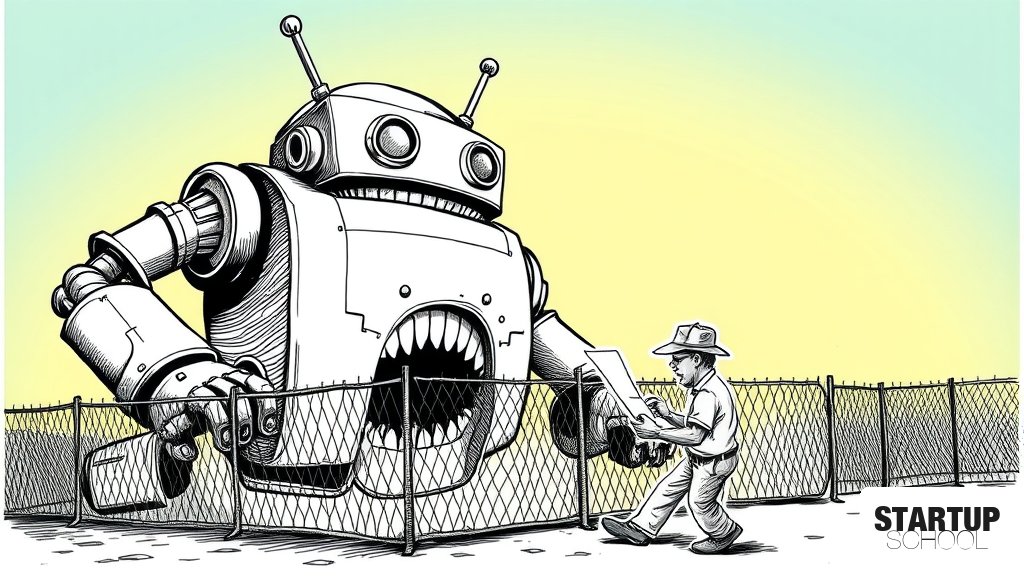

AI 에이전트의 권한과 규칙이 실제 코드와 일치하지 않는 '설정 드리프트(Drift)' 문제를 해결하기 위해, YAML 기반의 ACL(Access Control List)을 사용하여 에이전트의 도구 사용 및 호출 권한을 CI 단계에서 검증하는 경량 도구를 소개합니다.

이 글의 핵심 포인트

- 1AI 에이전트의 권한 설정과 실제 동작 간의 불일치(Drift) 방지

- 2YAML 기반의 ACL(Access Control List)을 통한 에이전트 도구 및 호출 권한 정의

- 3CI 파이프라인에서 Python 검증기를 통해 비정상적인 에이전트 동작(권한 없는 도구 사용 등) 차단

- 4런타임 시에도 `AgentOpsGuard` 모듈을 사용하여 실시간으로 정책 위반을 감지 및 차단 가능

- 5기존 프레임워크(AutoGen, CrewAI 등)와 호환되는 경량화된 '계약 테스트' 레이어 지향

이 글에 대한 공공지능 분석

왜 중요한가

AI 에이전트가 실제 프로덕션 환경의 코드와 상호작용하기 시작하면서, 에이전트의 권한 관리(Tool use, Call graph)가 단순한 프롬프트를 넘어 보안 및 운영의 핵심 과제로 떠오르고 있습니다. 이 도구는 에이전트의 행동 규범을 코드로서 관리(Policy as Code)할 수 있는 실질적인 방법을 제시합니다.

배경과 맥락

AutoGen, CrewAI, LangGraph와 같은 멀티 에이전트 프레임워크의 확산으로 에이전트 간의 복잡한 호출 관계와 도구 사용 권한이 늘어나고 있습니다. 하지만 이러한 규칙들이 문서(README, Notion)나 프롬프트에 파편화되어 있어, 실제 에이전트의 동작이 의도된 규칙을 벗어나는 것을 실시간으로 감지하기 어려운 상황입니다.

업계 영향

에이전트 개발의 초점이 '지능(Intelligence)'에서 '거버넌스(Governance)'로 이동하고 있음을 보여줍니다. 에이전트의 동작을 검증하는 '계약 테스트(Contract Testing)' 개념이 도입됨에 따라, 에이전트 운영의 안정성을 높이는 AgentOps(Agent Operations) 시장의 성장을 가속화할 것입니다.

한국 시장 시사점

금융, 제조 등 보안과 규제 준수가 엄격한 한국의 엔터프라이즈 환경에서 AI 에이전트를 도입할 때, 이러한 검증 도구는 필수적인 컴플라이언스 도구가 될 수 있습니다. 국내 스타트업들은 에이전트의 자율성을 높이면서도 통제 가능한 수준을 유지하기 위한 가드레일 기술 확보에 집중해야 합니다.

이 글에 대한 큐레이터 의견

AI 에이전트의 시대가 도래함에 따라, 창업자들은 '에이전트가 얼마나 똑똑한가'만큼이나 '에이전트가 얼마나 통제 가능한가'에 주목해야 합니다. 본 기사에서 소개된 도구는 에이전트의 권한을 YAML이라는 구조화된 데이터로 관리하고, 이를 CI/CD 파이프라인에 통합함으로써 에이전트의 돌발 행동을 방지하는 매우 실용적인 접근법을 보여줍니다.

스타트업 관점에서 이는 새로운 비즈니스 기회인 'AgentOps'의 탄생을 의미합니다. 에이전트 프레임워크 자체를 만드는 것보다, 이들을 안전하게 운영하고 모니터링하며 권한을 관리하는 '가드레일 레이어'를 구축하는 것이 훨씬 더 높은 진입장벽과 지속 가능한 가치를 제공할 수 있습니다. 에이전트의 권한 위반을 런타임에서 차단하는 기술은 향후 기업용 AI 솔루션의 핵심 경쟁력이 될 것입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.