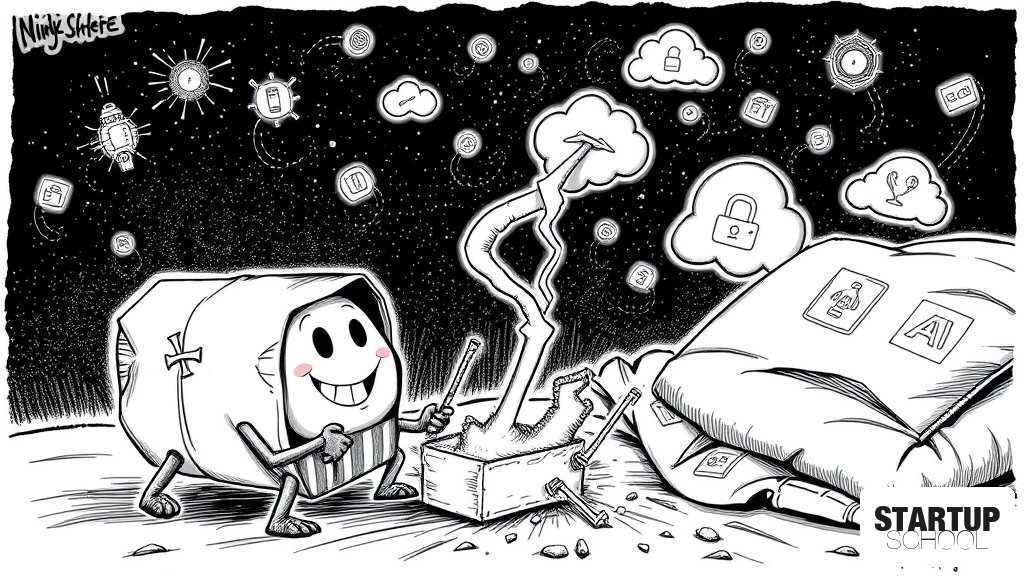

악성 node-ipc 버전, 공급망 백도어를 통해 클라우드 및 AI 툴 자격 증명 표적

(dev.to)

널리 사용되는 npm 패키지인 node-ipc의 특정 버전에서 클라우드 및 AI 도구의 자격 증명을 탈취하는 악성 백도어가 발견되어, 개발자 환경을 겨냥한 공급망 공격의 심각한 위험성을 경고하고 있습니다.

이 글의 핵심 포인트

- 1node-ipc npm 패키지 3개 버전에서 악성 백도어 발견

- 2AWS, Azure, GCP 및 Claude AI 등 90개 카테고리의 개발자 자격 증명 탈취 타겟

- 3HTTPS 및 DNS 터널링을 이용한 정교한 데이터 유출 방식 사용

- 4npm 라이프사이클 훅을 우회하는 고도화된 공격 기법 적용

- 5특정 개발자를 타겟팅하기 위한 SHA-256 지문 인식 기능 포함

이 글에 대한 공공지능 분석

왜 중요한가?

개발자 도구와 클라우드 인프라의 핵심 자격 증명을 직접 겨냥한 공급망 공격으로, 단순한 코드 실행을 넘어 기업의 전체 클라우드 생애주기와 자산을 위협할 수 있기 때문입니다. 특히 AI 도구 설정까지 타겟이 되었다는 점은 최신 개발 워크플로우의 보안 취약점을 극명하게 드러냅니다.

어떤 배경과 맥락이 있나?

오픈소스 생태계의 의존도가 높아짐에 따라, 신뢰받는 패키지의 유지 관리자 계정을 탈취하여 악성 코드를 삽입하는 공급망 공격(Supply Chain Attack)이 더욱 고도화되고 있는 추세입니다.

업계에 어떤 영향을 주나?

클라우드 및 AI 기반 서비스를 운영하는 스타트업들은 패키지 업데이트가 기업의 핵심 자산인 클라우드 권한 탈취로 이어질 수 있다는 강력한 경고를 받았습니다. 이는 의존성 관리 프로세스의 전면적인 재검토와 보안 검증 단계의 도입을 요구합니다.

한국 시장에 어떤 시사점이 있나?

글로벌 오픈소스 의존도가 높은 한국의 IT 기업 및 스타트업들은 패키지 보안 스캔(SCA) 도입과 더불어, 개발자 개인의 로컬 환경 보안이 기업 전체 인프라 보안으로 직결된다는 '제로 트러스트' 인식을 가져야 합니다.

이 글에 대한 큐레이터 의견

이번 사건은 '신뢰의 위기'를 상징합니다. 개발자들이 매일 사용하는 npm 패키지가 더 이상 안전한 도구가 아닐 수 있다는 사실은, 단순히 보안 패치를 적용하는 수준을 넘어 개발 환경 자체에 '제로 트러석(Zero Trust)' 원칙을 도입해야 함을 시사합니다. 특히 AI 도구의 설정값까지 타겟이 되었다는 점은, AI 도입이 가속화되는 현시점에서 AI 워크플로우 자체가 새로운 공격 표면(Attack Surface)이 되었음을 의미합니다.

창업자들은 개발팀의 생산성을 위해 오픈소스 사용을 제한할 수는 없지만, 의존성 관리(Dependency Management)를 단순한 운영 업무가 아닌 핵심 보안 전략으로 격상시켜야 합니다. 패키지 설치 시 락파일(lockfile) 검증, 소프트웨어 자재 명세서(SBOM) 활용, 그리고 최소 권한 원칙에 기반한 클라우드 자격 증명 관리가 필수적인 실행 과제입니다.

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.