LangChain 작업, 격리된 클라우드 샌드박스로 라우팅하기

(dev.to)

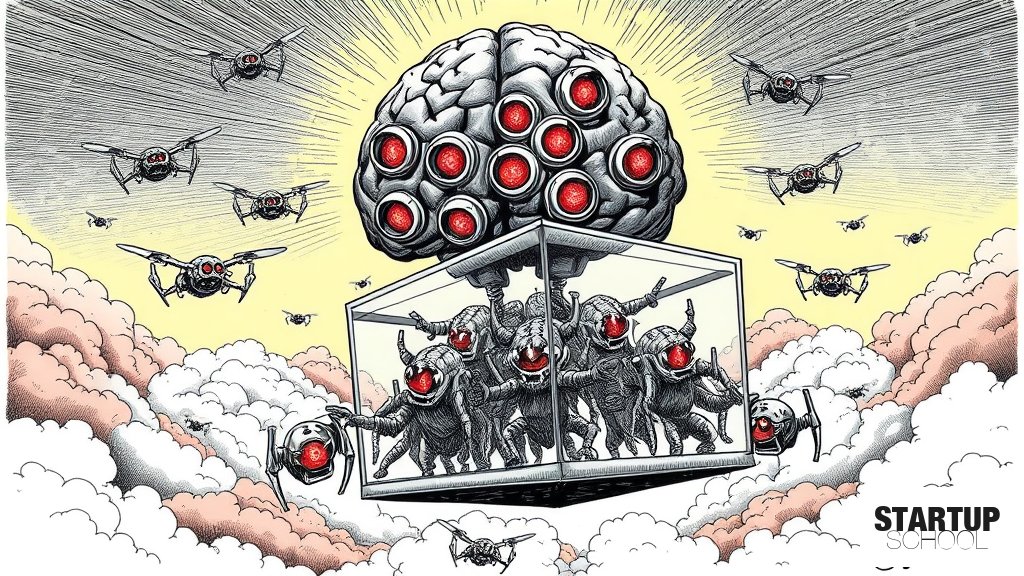

LangChain과 Pilot Protocol을 활용하여 GCP와 AWS 등 서로 다른 클라우드 환경 간에 중앙 집중식 브로커 없이 보안 위협을 탐지하고 자동 대응하는 '탈중앙한 보안 스웜(Security Swarm)' 아키텍처를 소개합니다. LLM(Llama3)이 위협 로그를 분석하여 방화벽 규칙을 결정하면, Go 기반의 격리된 샌드박스에서 즉각적으로 IP 차단 등의 조치를 수행하는 구조입니다.

이 글의 핵심 포인트

- 1LangChain과 Llama3를 활용한 지능형 위협 로그 분석 및 방화벽 규칙 자동 생성

- 2Pilot Protocol을 통한 중앙 브로커 없는 멀티 클라우드(GCP-AWS) 간 비동기 데이터 교환

- 3Go 기반의 격리된 샌드박스를 통한 보안 실행 환경 구축 및 NAT 트래버셜 구현

- 4고정 IP나 HTTP 게이트웨이 없이도 통신 가능한 지속적인 네트워크 주소 체계 활용

- 5탈중앙화된 보안 스웜을 통한 인프라 복잡성 제거 및 보안 탄력성 극대화

이 글에 대한 공공지능 분석

왜 중요한가

배경과 맥락

업계 영향

한국 시장 시사점

이 글에 대한 큐레이터 의견

이 아키텍처는 AI 에이전트가 단순한 '지식 제공자'를 넘어 '실행 주체(Executor)'로 진화하는 변곡점을 보여줍니다. 스타트업 창업자 관점에서 주목해야 할 점은, LLM의 추론 능력(LangChain)과 고성능 실행 엔진(Go)을 분리하여 설계함으로써 보안성과 효율성을 동시에 잡았다는 것입니다. 이는 AI 에이전트 기반 서비스를 구축할 때 발생할 수 있는 '실행 환경의 불확실성' 문제를 해결할 수 있는 매우 영리한 접근입니다.

특히, 중앙 집중식 브로커를 제거하고 프로토콜 레이어에서 라우팅을 처리하는 방식은 인프라 비용(Cloud Tax)을 극적으로 줄일 수 있는 기회를 제공합니다. 다만, 이러한 탈중앙화된 시스템은 디버깅과 가시성 확보가 매우 어렵다는 트레이드오프가 존재합니다. 따라서 창업자들은 에이전트의 실행 결과에 대한 신뢰성을 검증할 수 있는 '감사 로그(Audit Log)' 및 '상태 모니터링' 체계를 어떻게 구축할 것인지에 대한 기술적 대비책을 반드시 함께 고민해야 합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.