스리랑카, 해커가 재무부에서 250만 달러를 탈취한 지 며칠 후 또 다른 미결제 건 공개

(techcrunch.com)

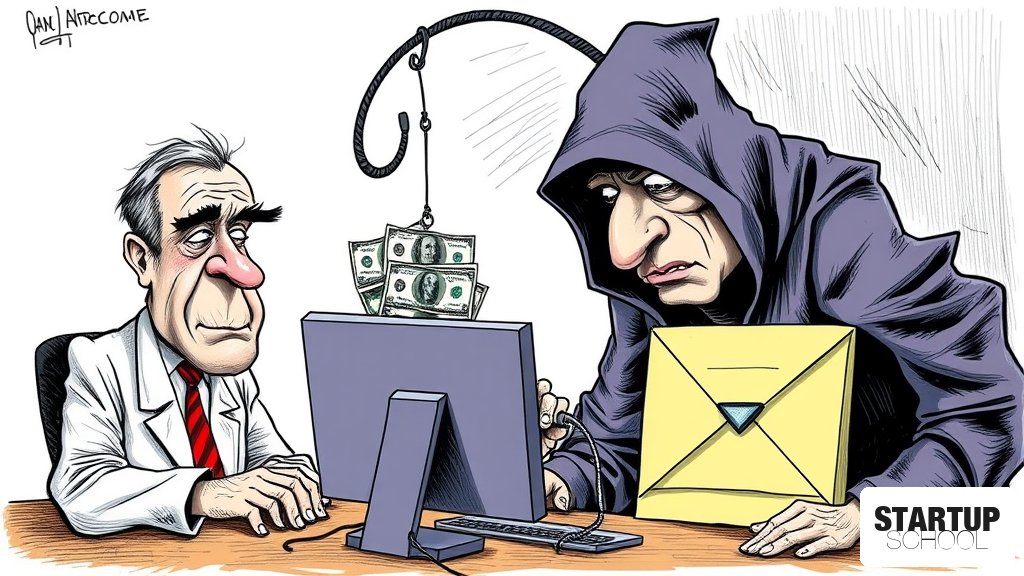

스리랑카 재무부에서 해커가 250만 달러를 탈취한 사건에 이어, 미국 우체국으로 송금되어야 할 62.5만 달러가 사라진 또 다른 결제 누락 사건이 발견되었습니다. 이번 공격은 이메일이나 회계 시스템을 조작해 송금 계좌 정보를 변경하는 '비통상적 비즈니스 이메일 침해(BEC)' 수법으로 확인되었습니다.

이 글의 핵심 포인트

- 1스리랑카 재무부 해킹으로 250만 달러(약 33억 원) 탈취 발생

- 2미국 우체국으로 전달될 62.5만 달러 규모의 결제 누락 사건 추가 발견

- 3공격 수법은 이메일/회계 시스템을 조작하는 '비즈니스 이메일 침해(BEC)'로 확인

- 4FBI 데이터 기준, BEC 공격은 사이버 범죄자들에게 가장 수익성 높은 공격 수단 중 하나

- 5인도 및 호주 관련 결제에서도 이상 징후가 포착되어 공격 범위 확대 가능성 제기

이 글에 대한 공공지능 분석

왜 중요한가

단순한 시스템 침입을 넘어, 기업이나 국가의 결제 프로세스 자체를 조작하는 BEC 공격의 치명적인 파괴력을 보여줍니다. 단 한 번의 이메일 탈취만으로도 수백만 달러의 직접적인 자산 손실을 초래할 수 있음을 입증했습니다.

배경과 맥락

비즈니스 이메일 침해(BEC)는 해커가 이메일 계정이나 회계 시스템에 침입해 송금 대상의 은행 계좌 번호나 라우팅 번호를 변조하는 고전적이지만 매우 수익성 높은 공격 방식입니다. FBI에 따르면 이러한 공격은 매년 수십억 달여 달러의 손실을 일으키는 사이버 범죄의 핵심 수익원입니다.

업계 영향

핀테크 및 B2B SaaS 기업들에게 보안 요구 수준을 높이는 강력한 압박이 될 것입니다. 결제 승인 프로세스에서 이메일 기반의 정보 변경을 차단하고, 다중 인증(MFA) 및 이상 거래 탐지 시스템(FDS)의 중요성이 더욱 부각될 전망입니다.

한국 시장 시사점

한국의 수출 기업 및 글로벌 결제를 처리하는 스타트업들은 '이메일 기반의 결제 정보 변경'을 신뢰할 수 없는 프로세스로 규정하고, 반드시 별도의 채널(전화, 별도 보안 플랫폼 등)을 통한 교차 검증(Out-of-band verification) 절차를 시스템화해야 합니다.

이 글에 대한 큐레이터 의견

스타트업 창업자들에게 이번 사건은 '기술적 보안'만큼이나 '프로세스 보안'이 중요하다는 사실을 일깨워줍니다. 아무리 강력한 방화벽과 암호화 기술을 갖추고 있더라도, 회계 담당자의 이메일이 탈취되거나 결제 승인 워크플로우에 허점이 있다면 회사의 자금은 순식간에 증발할 수 있습니다. 이는 단순한 IT 보안의 문제가 아니라 비즈니스 운영 리스크 관리의 문제입니다.

따라서 창업자들은 'Zero Trust' 원칙을 운영 프로세스에 도입해야 합니다. 특히 고액 결제가 발생하는 단계에서는 이메일로 전달된 계좌 정보 변경 요청을 자동으로 차단하거나, 반드시 물리적인 2차 승인 절차를 거치도록 설계된 자동화된 거버넌스를 구축해야 합니다. 보안을 비용이 아닌, 비즈니스의 연속성을 보장하는 핵심 인프라로 인식하는 관점의 전환이 필요합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.