iam: PassRole 악몽 - 되찾을 수 없는 3주

(dev.to)

AWS Bedrock 에이전트를 엔터프라이즈 환경에 배포하려다 IAM 'Explicit Deny' 정책으로 인해 3주간 배포가 중단되었던 사례를 다룹니다. 개발자 개인의 권한이 아닌 CloudFormation 서비스 역할을 활용한 우회 해결책과 플랫폼 팀과의 효율적인 협업 전략을 제시합니다.

이 글의 핵심 포인트

- 1IAM의 'Explicit Deny'는 모든 'Allow' 권한보다 우선순위가 높음

- 2엔터프라이즈 권한 체계는 SCP, Permission Boundary, Managed Policy 등 다층 구조로 작동함

- 3사용자 개인의 Deny 정책을 피하기 위해 CloudFormation 서비스 역할을 활용한 배포 전략이 유효함

- 4플랫폼 팀 협업 시 구체적인 JSON 정책과 에러 로그(Request ID 포함)를 제공해야 해결 속도가 빠름

- 5Bedrock 에이전트 배포 시 iam:PassRole, kms:CreateGrant 등 복합적인 권한 검토가 필수적임

이 글에 대한 공공지능 분석

왜 중요한가

클라우드 보안 정책의 'Explicit Deny(명시적 거부)'가 아무리 강력한 관리자 권한(AdministratorAccess)조차 무력화할 수 있음을 보여줍니다. 이는 기술적 구현보다 인프라 거버넌스 이해가 프로젝트 성패를 결정짓는 핵심 변수임을 시사합니다.

배경과 맥락

기업용 AWS 환경은 보안을 위해 SCP(Service Control Policies)와 Managed Policy를 통해 강력한 제약을 겁니다. 특히 AI 에이전트와 같이 새로운 서비스 권한(iam:PassRole 등)이 필요한 기술을 도입할 때 기존 보안 프레임워크와 충돌하는 경우가 빈번합니다.

업계 영향

AI 에이전트 및 자율형 인프라 운영 기술이 성숙해짐에 따라, 단순한 모델 성능을 넘어 '클라우드 권한 계층 구조'를 설계하고 관리하는 역량이 엔지니어링의 핵심 경쟁력으로 부상할 것입니다.

한국 시장 시사점

보안 규제가 엄격한 한국의 금융 및 대기업 클라우드 환경에 진출하려는 AI 스타트업은, 기술 개발 단계부터 보안 팀의 거버넌스를 고려한 '배포 가능한 아키텍처'를 설계하는 전략적 접근이 필수적입니다.

이 글에 대한 큐레이터 의견

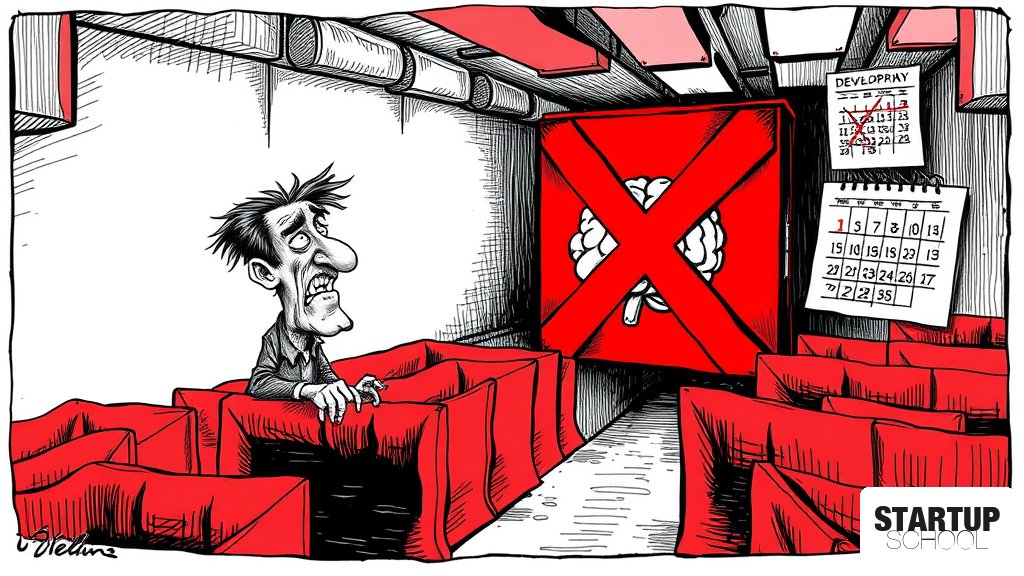

이 사례는 기술적 구현 능력만큼이나 '클라우드 거버넌스에 대한 이해'가 엔지니어의 핵심 역량임을 극명하게 보여줍니다. 많은 스타트업 개발자들이 샌드박스 환경에서의 성공에 안주하다가, 실제 엔터프라이즈 배포 단계에서 보안 정책이라는 거대한 벽에 부딪혀 프로젝트 전체를 지연시키는 리스크를 안고 있습니다.

창업자 관점에서는 '플랫폼/보안 팀과의 협업 프로세스'를 초기 설계 단계부터 고려해야 합니다. 단순히 '권한을 달라'는 식의 접근은 보안 팀의 반발과 업무 부하만 가중시킵니다. 구체적인 JSON 정책과 서비스 역할(Service Role)을 활용한 우회 경로를 미리 설계하고, 인프라 팀에 '설득 가능한 데이터(에러 로그, 스코프가 제한된 정책)'를 제공하는 능력이 프로젝트 타임라인을 지키는 결정적 변수가 될 것입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.