MCP SDK는 안전해 보이지만, 11개의 중요한 단일 유지 관리 패키지를 공급망에 포함하고 있다.

(dev.to)

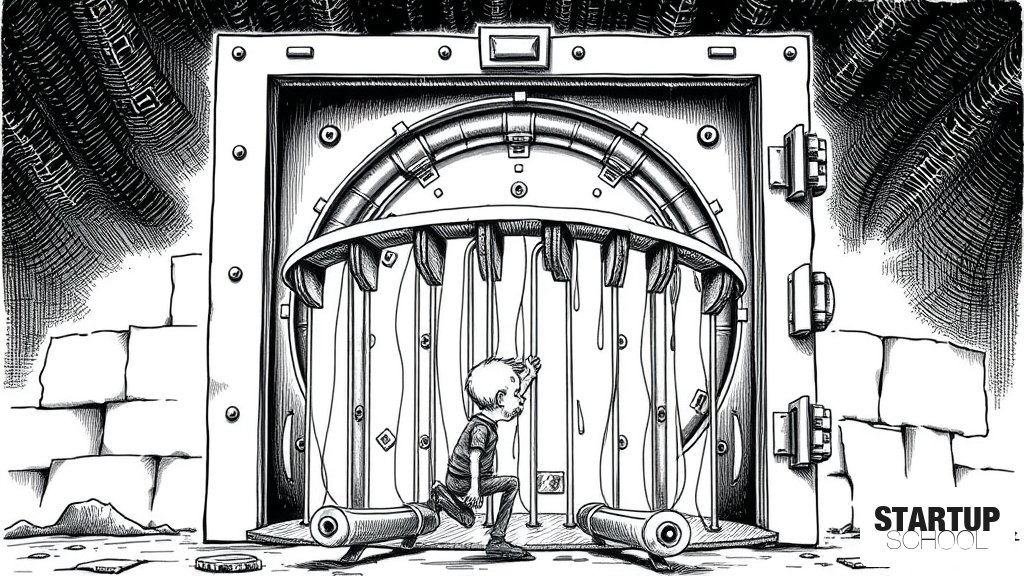

AI 에이전트의 표준 프로토콜로 자리 잡고 있는 MCP SDK가 겉으로는 안전해 보이지만, 실제로는 단일 관리자가 운영하는 11개의 치명적인(CRITICAL) 패키지를 의존성 트리에 포함하고 있어 공급망 공격에 매우 취약한 상태입니다. 특히 인증과 프로세스 실행을 담당하는 핵심 라이브러리들이 위험 요소로 지목되었습니다.

이 글의 핵심 포인트

- 1MCP SDK 자체는 75점의 양호한 보안 점수를 기록했으나, 하위 의존성에서 11개의 치명적(CRITICAL) 패키지 발견

- 2인증(JWT)을 담당하는 `jose`와 프로세스 실행을 담당하는 `cross-spawn` 등 핵심 패키지가 단 1명의 관리자에 의해 운영됨

- 3단일 관리자 패키지는 사회 공학적 공격, 관리자 번아웃, 또는 악의적인 패키지 매각의 표적이 될 위험이 매우 높음

- 42026년 발생한 LiteLLM 및 axios 사례와 같이, 고점유율 패키지의 취약점은 공급망 전체로 확산되는 파괴력을 가짐

- 5개발자는 `package.json`의 의존성 트리를 심층 감사하여 보안 리스크를 선제적으로 관리해야 함

이 글에 대한 공공지능 분석

왜 중요한가

MCP SDK는 Claude, Cursor 등 주요 AI 도구들이 외부 데이터와 도구에 접근하기 위한 핵심 인프라로 급부상하고 있습니다. 이 SDK의 의존성 트리에 포함된 보안 취약점은 단순히 특정 라이브러리의 문제를 넘어, 이를 사용하는 모든 AI 서비스의 인증 체계와 실행 권한을 무력화할 수 있는 잠재적 위협입니다.

배경과 맥락

Model Context Protocol(MCP)은 AI 모델이 웹 브라우징, 파일 읽기, 데이터베이스 쿼리 등을 수행할 수 있게 하는 표준 '배관(Plugging)' 역할을 합니다. 하지만 이 생태계는 수많은 오픈소스 패키지들의 복잡한 의존성 네트워크 위에 구축되어 있으며, 최근에는 단일 관리자가 운영하는 고점유율 패키지를 타겟으로 한 공급망 공격(Supply Chain Attack)이 빈번하게 발생하고 있습니다.

업계 영향

AI 제품을 개발하는 스타트업들은 MCP SDK를 활용해 빠르게 기능을 확장하지만, 의도치 않게 보안 경계가 허술한 패키지들을 제품에 내재화하게 됩니다. 만약 `jose`와 같은 인증 라이브러리가 오염될 경우, 공격자는 사용자의 자격 증명을 탈취하지 않고도 토큰 검증 로직을 조작하여 시스템 전체를 장악할 수 있습니다.

한국 시장 시사점

글로벌 표준 기술을 빠르게 도입하여 제품 경쟁력을 확보하려는 한국 스타트업들에게 '의존성 감사(Dependency Audit)'는 이제 선택이 아닌 필수입니다. 오픈소스의 메인테이너 수와 업데이트 빈도를 확인하는 프로세스를 CI/CD 파이프라인에 통합하여, 기술적 부채가 보안적 재앙으로 이어지지 않도록 관리해야 합니다.

이 글에 대한 큐레이터 의견

AI 에이전트 시대의 핵심은 '연결성'이지만, 역설적으로 그 연결성이 가장 강력한 공격 통로가 되고 있습니다. 많은 개발자와 창업자들이 SDK 자체의 점수나 메인테이너의 인지도 같은 표면적인 지표에 안주하는 경향이 있습니다. 하지만 진정한 보안 리스크는 내가 사용하는 패키지가 아니라, 그 패키지가 끌어오는 '그 아래의 패키지(Transitive Dependencies)'에 숨어 있습니다.

스타트업 창업자 관점에서 이는 단순한 운영 이슈가 아닌 '비즈니스 연속성'의 문제입니다. `jose`나 `cross-spawn`처럼 대규모 다운로드 수를 기록하면서도 관리자가 단 한 명뿐인 패키지는 언제든 악의적인 공격자의 타겟이 될 수 있습니다. 따라서 제품 설계 단계부터 의존성 트리의 깊이를 파악하고, 핵심 로직을 담당하는 라이브러리의 공급망 리스크를 정기적으로 점검하는 '보안 중심 개발(Security-first Development)' 문화가 정착되어야 합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.