패치-속도 격차: AI 발견은 오픈소스 패치보다 빠르게 진행되고 있다

(dev.to)

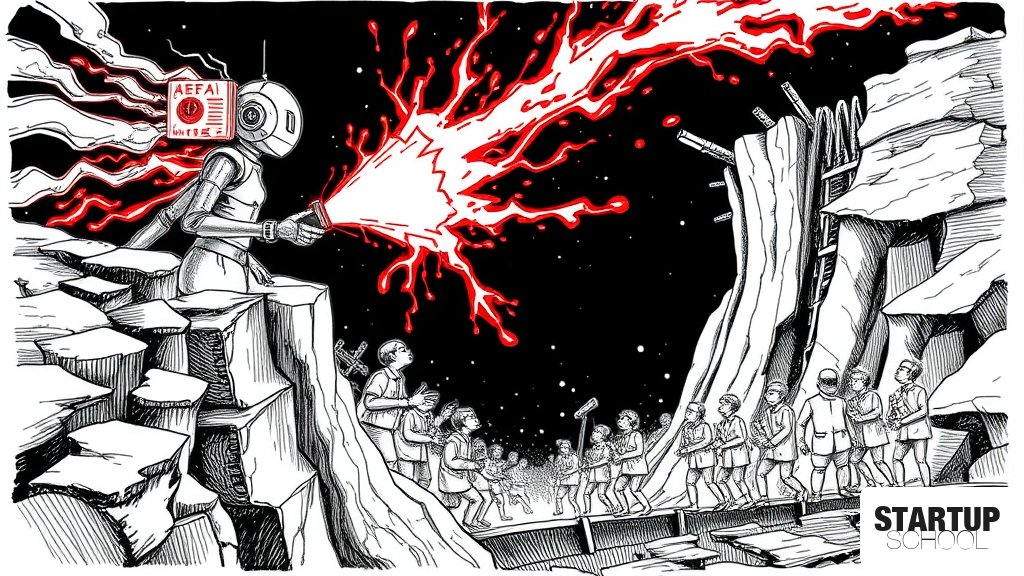

AI 기술의 발전으로 취약점 발견 속도는 급격히 빨라지고 있지만, 오픈소스 패치 및 생태계 채택 속도는 이를 따라가지 못하는 '패치 속도 격차(Patch-velocity gap)'가 발생하고 있습니다. 이는 기존의 CVSS 점수 중심 보안 관리를 넘어, 취약점이 방치되는 '시간'을 관리해야 한다는 새로운 보안 패러다임을 제시합니다.

이 글의 핵심 포인트

- 1AI 기반 취약점 발견 속도가 오픈소스 패치 속도를 앞지르는 '패치 속도 격차' 발생

- 2AI 모델 발전으로 취약점 발견 성능이 단기간에 54.5%에서 98.5%로 급증하는 사례 확인

- 3상위 304개 npm/PyPI 패키지 중 약 25%가 이미 높은 수준의 패치 격차(HIGH/CRITICAL)를 보유

- 4AI 도입으로 취약점 발견 속도가 5배 빨라질 경우, 위험 패키지 비중은 34.5%까지 증가 전망

- 5보안 관리의 초점을 CVSS 점수에서 '패치 지연 및 생태계 채택 속도'로 전환해야 함

이 글에 대한 공공지능 분석

왜 중요한가

보안 위협의 핵심이 '취약점의 심각도(CVSS)'에서 '취약점 노출 기간'으로 이동하고 있기 때문입니다. AI가 취약점을 찾는 속도는 기하급수적으로 증가하는 반면, 인간 유지보수자의 패치 속도는 정체되어 공격자에게 더 긴 공격 윈도우를 제공하게 됩니다.

배경과 맥락

최근 AI 모델(예: Claude 기반의 XBOW)은 자동화된 침투 테스트 성능을 비약적으로 높였으며, Mozilla의 사례처럼 단기간에 수백 개의 보안 패치를 찾아내기도 합니다. 반면, 오픈소스 생태계의 패치는 여전히 자원과 시간이 부족한 개인 개발자나 소규모 커뮤니티에 의존하고 있어 발견과 해결 사이의 불균형이 심화되고 있습니다.

업계 영향

기존의 SCA(Software Composition Analysis)나 SBOM(Software Bill of Materials) 도구는 취약점의 존재 여부만 알려줄 뿐, 그 취약점이 얼마나 오래 지속될지는 예측하지 못합니다. 기업들은 이제 단순한 취약점 스캔을 넘어, 특정 패키지의 '패치 지연율'과 '생태계 채택 속도'를 고려한 새로운 리스크 평가 모델을 도입해야 합니다.

한국 시장 시사점

글로벌 오픈소스를 기반으로 빠르게 제품을 빌드하는 한국 스타트업들에게 이는 매우 치명적인 위협입니다. 단순히 '심각도 높은 취약점이 없다'는 안도감에 머물지 말고, 사용 중인 핵심 라이브러리의 패치 속도와 유지보수 역량을 정기적으로 모니터링하는 '공급망 보안(Supply Chain Security)' 전략이 필수적입니다.

이 글에 대한 큐레이터 의견

스타트업 창업자와 CTO에게 이 현상은 '보안의 정의'를 다시 쓰라는 경고입니다. 지금까지는 발견된 취약점을 얼마나 빨리 수정하느냐가 관건이었다면, 이제는 '수정될 때까지 얼마나 버틸 수 있는가' 혹은 '수정이 늦어질 패키지를 어떻게 회피할 것인가'의 문제로 전환되었습니다. AI가 취약점을 찾는 속도가 빨라질수록, 패치 지연율이 높은 라이브러리를 사용하는 것은 시한폭탄을 안고 서비스를 운영하는 것과 같습니다.

따라서 개발 팀은 단순한 CVSS 기반의 트리아지(Triage)를 넘어, 패치 격차(Patch Gap)를 측정하는 도구를 워크플로우에 통합해야 합니다. 이는 단순한 운영 비용의 증가가 아니라, 서비스의 지속 가능성을 결정짓는 핵심적인 리스크 관리 역량이 될 것입니다. 만약 패치 속도가 느린 라이브러리에 의존하고 있다면, 이를 대체할 수 있는 대안을 미리 확보하거나, 패치 지연 시 즉각 대응할 수 있는 보안 아키텍처를 설계하는 선제적 대응이 필요합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.