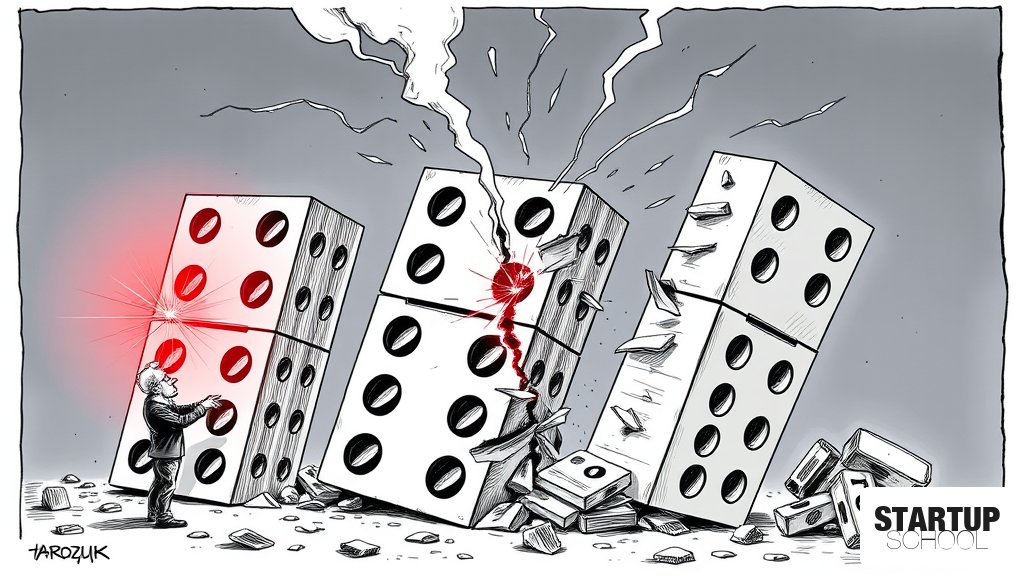

세 개의 npm 재앙: 예측 가능했던 사건들, 그리고 그 신호는 무엇이었을까

(dev.to)

이 글의 핵심 포인트

- 1공급망 공격은 단일 관리자 리스크, 토큰 집중, 비대칭적 영향력 등 구조적 결함을 악용함

- 2event-stream 사례: 관리자 권한 이양 과정에서의 사회 공학적 공격이 구조적 결함(단일 관리자)을 통해 발생

- 3ua-parser-js 사례: 단일 관리자의 계정 탈취로 인해 주당 2,540만 회의 다운로드에 영향을 미치는 치명적 리스크 노출

- 4기존 CVE 기반 방식의 한계: 코드의 품질은 높더라도 관리 구조의 취약점은 감지하지 못할 수 있음

- 5새로운 접근법: 'proof-of-commitment'와 같이 구조적 탄력성을 측정하는 행동 기반 스코어링의 중요성 대두

이 글에 대한 공공지능 분석

왜 중요한가

공급망 공격은 사후 대응(Patching)만으로는 막을 수 없는 구조적 문제입니다. 기존의 보안 방식이 알려진 취약점(CVE)에 집중했다면, 이제는 패키지의 관리 구조와 거버넌스라는 '구조적 탄력성'을 측정하는 새로운 패러다임이 필요함을 시사합니다.

배경과 맥락

현대 소프트웨어 개발은 npm과 같은 오픈소스 생태계에 극도로 의존하고 있습니다. 하지만 수백만 건의 다운로드를 기록하는 핵심 패키지들이 단 한 명의 관리자에 의해 운영되는 '단일 장애점(Single Point of Failure)' 리스크를 안고 있다는 점이 공격자들의 주요 타겟이 되고 있습니다.

업계 영향

개발팀은 단순히 라이브러리의 기능을 검토하는 것을 넘어, 해당 패키지의 '건전성 점수(Health Score)'를 보안 평가 항목에 포함해야 합니다. 이는 CI/CD 파이프라인 내의 의존성 검사 프로세스를 단순 취약점 스캔에서 구조적 리스크 분석으로 확장시켜야 함을 의미합니다.

한국 시장 시사점

글로벌 오픈소스를 적극적으로 활용하는 한국의 스타트업과 IT 기업들은 의존성 관리의 불균형(높은 다운로드 대비 낮은 관리자 수)을 핵심 보안 지표로 관리해야 합니다. 특히 보안 인력이 부족한 초기 스타트업일수록, 구조적 리스크가 높은 패키지를 식별하고 대체재를 확보하는 거버넌스 구축이 필수적입니다.

이 글에 대한 큐레이터 의견

공급망 공격은 '예측 가능한 재앙'입니다. 기사에서 언급된 `ua-parser-js` 사례처럼, 관리자 한 명의 계정 탈취가 전 세계 수천만 명의 사용자에게 영향을 미치는 구조는 현대 소프트웨어 아키텍처의 가장 아픈 곳을 찌릅니다. 창업자들은 이를 단순한 '운 나쁜 사고'가 아닌, 기술 부채와 동일한 수준의 '보안 부채'로 인식해야 합니다.

스타트업 창업자 관점에서 이는 위기이자 기회입니다. 위기 측면에서는 핵심 서비스의 안정성을 뒤흔들 수 있는 시한폭탄을 안고 있는 셈이지만, 기회 측면에서는 '신뢰할 수 있는 공급망 관리'를 기업의 핵심 경쟁력으로 내세울 수 있습니다. 의존성 패키지의 관리 주체, 커밋 빈도, 관리자 수의 변화를 모니터링하는 자동화된 프로세스를 도입함으로써, 보안 사고를 미연에 방지하고 고객에게 높은 수준의 신뢰를 제공하는 'Security-first' 기업으로 성장할 수 있는 실행 가능한 인사이트를 얻을 수 있습니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.