TotalRecall Reloaded 툴, Windows 11의 Recall 데이터베이스 측면 경로 발견

(arstechnica.com)

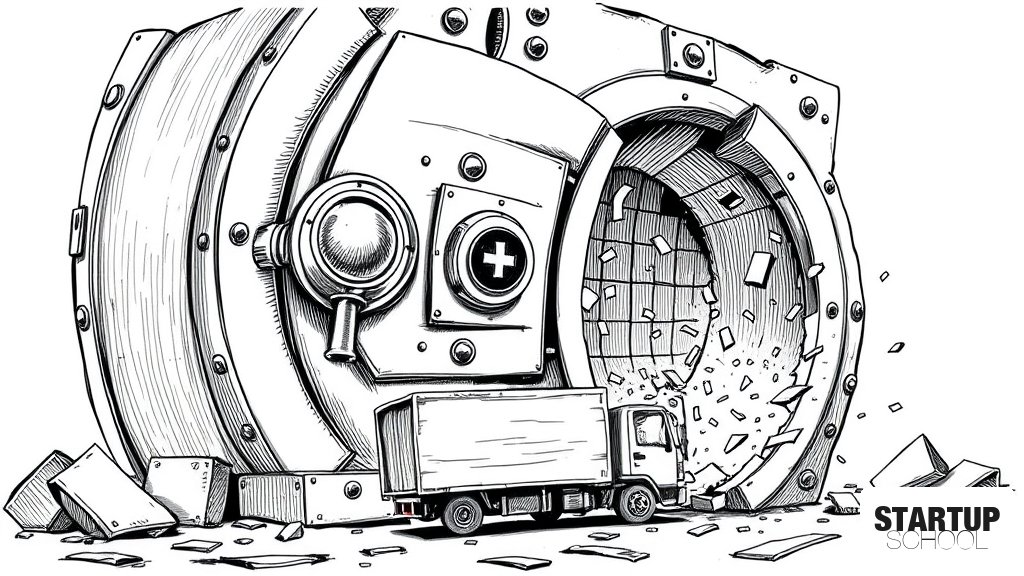

Microsoft Windows 11의 'Recall' 기능이 사용자 인증 후 데이터를 전달하는 과정에서 탈취될 수 있는 새로운 보안 취약점이 발견되었습니다. 데이터 저장소(Vault)는 암호화되어 안전할지라도, 데이터를 처리 프로세스로 전달하는 과정(Delivery Truck)을 가로채는 방식의 공격이 가능함이 드러났습니다.

이 글의 핵심 포인트

- 1TotalRecall Reloaded 툴은 Windows Hello 인증 후의 데이터 전달 프로세스(AIXHost.exe)를 타겟팅함

- 2공격자는 관리자 권한 없이도 DLL 인젝션을 통해 스크린샷, OCR 텍스트, 메타데이터를 가로챌 수 있음

- 3Microsoft는 해당 동작이 의도된 설계이며 보안 취약점이 아니라고 공식 발표함

- 4데이터 저장소(Vault)는 암호화되어 안전하지만, 데이터 운반 과정(Delivery Truck)이 취약점임

- 5Recall 기능의 본질적인 프라이버시 리스크(사용자 활동의 광범위한 기록)는 여전히 존재함

이 글에 대한 공공지능 분석

왜 중요한가

AI 기반의 개인화 기능이 OS 레벨에서 구현될 때, 데이터 저장(Storage)의 보안뿐만 아니라 데이터 흐름(Data Pipeline) 전체의 보안이 얼마나 취약할 수 있는지를 보여주는 사례입니다. '로컬 AI는 안전하다'는 믿음에 근본적인 의문을 제기합니다.

배경과 맥락

Microsoft는 Copilot+ PC의 핵심 기능으로 사용자의 활동을 스크린샷으로 기록하는 'Recall'을 출시했습니다. 초기 보안 결함 이후 암호화와 Windows Hello 인증을 도입하며 보안을 강화했으나, 최근 'TotalRecall Reloaded' 툴을 통해 인증 이후의 데이터 전달 프로세스(`AIXHost.exe`)를 공격하는 새로운 경로가 발견되었습니다.

업계 영향

AI 에이전트나 로컬 LLM을 활용하는 소프트웨어 개발사들은 OS가 제공하는 보안 경계(Security Boundary)를 맹신해서는 안 된다는 교훈을 얻어야 합니다. 특히 민감한 데이터를 다루는 앱 개발자들은 OS의 데이터 가로채기 공격으로부터 사용자 데이터를 보호하기 위한 추가적인 보안 계층(예: Signal의 사례)을 고려해야 할 수도 있습니다.

한국 시장 시사점

한국의 AI 스타트업들이 로컬 환경 기반의 AI 서비스를 개발할 때, 단순히 '로컬 저장'을 강조하는 것만으로는 부족합니다. 데이터가 메모리나 프로세스 간 통신(IPC)을 통해 이동하는 모든 경로에 대한 보안 설계가 제품의 신뢰도를 결정짓는 핵심 경쟁력이 될 것입니다.

이 글에 대한 큐레이터 의견

스타트업 창업자들에게 이번 사건은 '보안의 범위'에 대한 재정의를 요구합니다. 많은 AI 스타트업들이 '데이터를 클라우드가 아닌 로컬에 저장하므로 안전하다'는 논리로 사용자 신뢰를 얻으려 합니다. 하지만 이번 사례는 데이터가 암호화되어 저장된다 하더라도, 사용자가 기능을 사용하기 위해 인증을 수행하는 순간 그 데이터는 '공격 가능한 상태'로 노출될 수 있음을 시사합니다.

따라서, 단순한 저장 보안을 넘어 '데이터 처리 파이프라인의 무결성'을 어떻게 증명할 것인가가 차세대 AI 서비스의 핵심 과제가 될 것입니다. 만약 여러분이 민감한 정보를 다루는 AI 에이전트를 개발 중이라면, OS의 기능과 충돌하거나 이를 이용한 데이터 탈취를 방어할 수 있는 '엔드 투 엔드(End-to-End) 보안 아키텍처'를 제품 로드맵에 반드시 포함시켜야 합니다. 이는 단순한 비용이 아니라, 향후 발생할 수 있는 치명적인 보안 사고를 막고 브랜드 가치를 지키는 가장 강력한 투자입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.