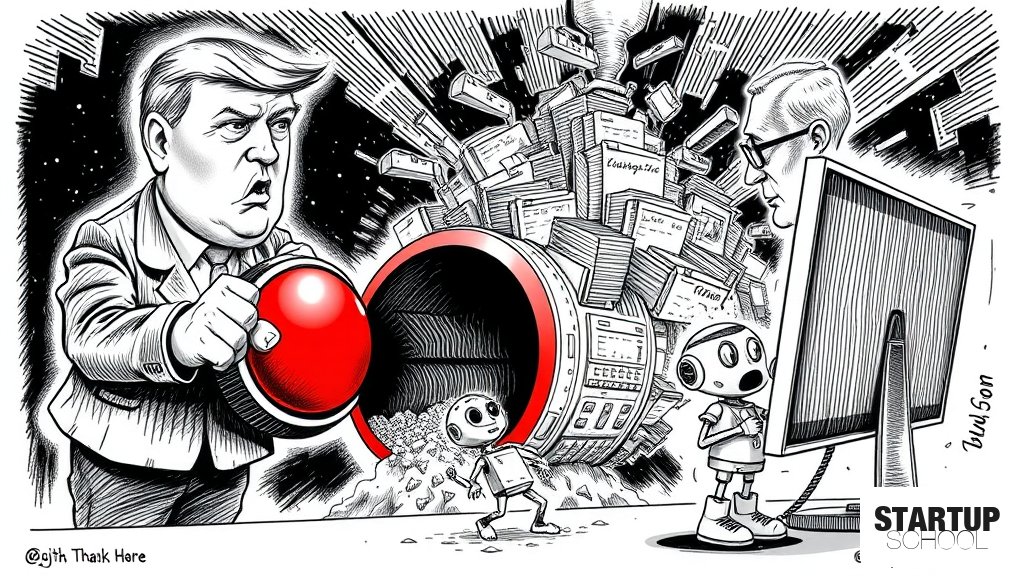

해고 직후 쌍둥이 형제, 정부 데이터베이스 96개 분 내에 삭제

(arstechnica.com)

미국 정부 계약업체에서 해고된 쌍둥이 형제가 해고 직후 권한 회수가 지연된 틈을 타 96개의 정부 데이터베이스를 삭제하고 민감 정보를 탈취한 사건입니다. 이들은 해고 후 단 몇 분 만에 데이터 파괴를 시작했으며, AI를 활용해 범행 흔적을 지우는 치밀함을 보였습니다.

이 글의 핵심 포인트

- 1해고 직후 1시간 이내에 96개의 미국 정부 데이터베이스를 삭제하고 1,805개의 파일을 탈취함

- 2해고된 직원의 계정 하나가 즉시 차단되지 않은 보안 허점이 범행의 결정적 통로가 됨

- 3범행 과정에서 AI 도구를 사용하여 SQL 서버 로그 삭제 및 흔적 제거 방법을 학습함

- 4과거 범죄 전력이 있는 직원의 재입사 및 권한 관리에 실패한 기업의 관리 부실

- 55,400개의 탈취된 계정 정보를 활용한 크리덴셜 스터핑(Credential Stuffing) 공격 수행

이 글에 대한 공공지능 분석

왜 중요한가

내부자 위협(Insider Threat)이 외부 해킹만큼이나, 혹은 그보다 더 치명적일 수 있음을 보여주는 극단적인 사례입니다. 특히 퇴사 프로세스 중 발생하는 '권한 회수 지연'이라는 아주 작은 보안 허점이 국가적 규모의 데이터 손실로 이어질 수 있음을 경고합니다.

배경과 맥락

현대 기업의 보안은 외부 침입 차단뿐만 아니라, 퇴사자나 권한 변경자의 접근 제어를 자동화하는 IAM(Identity and Access Management) 시스템의 중요성이 커지고 있습니다. 이번 사건은 수동적인 계정 관리와 인사 시스템(HR)과 IT 보안 시스템 간의 연동 부재가 어떤 결과를 초래하는지 잘 보여줍니다.

업계 영향

SaaS 및 클라우드 기반 서비스를 제공하는 기업들에게 'Zero Trust(아무도 믿지 않는다)' 원칙의 실질적 적용을 요구합니다. 계정 삭제나 권한 회수가 실시간으로 이루어지지 않는 프로세스는 기업의 존립을 위협하는 리스크로 간주되어야 합니다.

한국 시장 시사점

개인정보보호법이 엄격한 한국 시장에서, 특히 공공기관이나 금융권과 협업하는 스타트업들은 퇴사자 발생 시 즉각적인 접근 권한 차단 프로세스를 자동화해야 합니다. '사람의 실수'나 '관리 누락'을 방지할 수 있는 기술적 통제 장치(Automated Offboarding) 구축이 필수적입니다.

이 글에 대한 큐레이터 의견

스타트업 창업자들에게 이번 사건은 '보안은 기술의 문제가 아니라 프로세스의 문제'라는 사실을 뼈아프게 상기시킵니다. 많은 초기 스타트업이 외부 해킹 방어에는 막대한 비용을 쓰면서도, 내부 직원의 권한 관리나 퇴사 프로세스 자동화에는 소홀한 경향이 있습니다. 하지만 이번 사례처럼 내부자의 악의적인 행동은 이미 시스템 내부의 '마스터 키'를 쥐고 있기 때문에 방어가 훨씬 어렵습니다.

따라서 창업자는 '인사(HR)와 보안(IT)의 결합'을 단순한 운영 효율화가 아닌 핵심 보안 전략으로 다뤄야 합니다. 직원이 퇴사하는 순간, 모든 API 키, DB 접근 권한, VPN 계정이 즉각적으로 무효화되는 자동화된 파이프라인을 구축해야 합니다. 또한, 대량의 데이터 삭제나 비정상적인 쿼리 발생 시 즉시 관리자에게 알람이 가는 이상 징후 탐지(Anomaly Detection) 시스템 도입을 검토해야 합니다. 보안은 비용이 아니라, 회사의 자산을 지키는 가장 기본적인 보험입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.