러시아 중개인에게 해킹 도구를 판매한 미국 방위산업체 관계자, 전 직장에게 1천만 달러 지불 명령

(techcrunch.com)

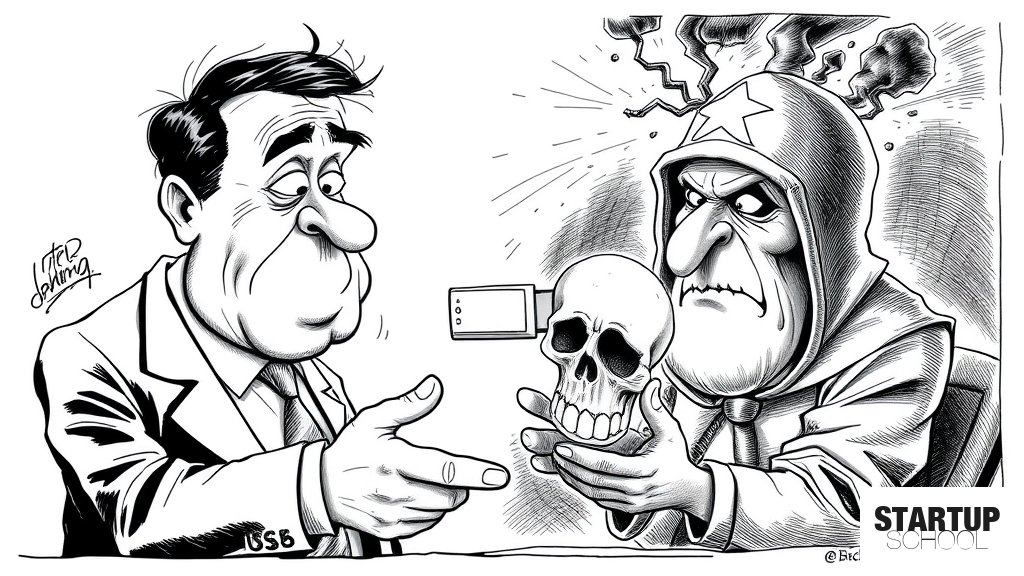

미국 방위산업체 L3Harris의 전 임원이 해킹 도구를 러시아 브로ker에게 판매한 혐의로 전 직장에 1,000만 달러(약 138억 원)를 배상하라는 판결을 받았습니다. 이번 사건은 핵심 사이버 공격 기술이 유출되어 우크라이나 전쟁 및 글로벌 사이버 범죄에 악용된 심각한 보안 사고로 기록되었습니다.

이 글의 핵심 포인트

- 1L3Harris 전 임원 피터 윌리엄스, 전 직장에 1,000만 달러 배상 명령 (기존 130만 달러 별도)

- 27개의 핵심 사이버 공격 기술 및 감시 기술을 러시아 브로커 'Operation Zero'에 판매

- 3유출된 기술은 우크라이나 전쟁 내 러시아 스파이 및 중국 사이버 범죄자들에 의해 사용됨

- 4L3Harris는 이번 기술 유출로 인해 최대 3,500만 달러의 손실을 입은 것으로 추정

- 5피터 윌리엄스는 자신의 내부 네트워크 전권(Full Access)을 악용하여 기술을 탈취함

이 글에 대한 공공지능 분석

왜 중요한가

단순한 기술 유출을 넘어, 국가 안보와 직결된 '파이브 아이즈(Five Eyes)' 동맹의 핵심 자산이 내부자에 의해 적대국으로 넘어간 사건입니다. 유출된 기술이 실제 전쟁(우크라이나)과 글로벌 사이버 범죄에 즉각적으로 사용되었다는 점에서 기술 보안의 파급력을 극명하게 보여줍니다.

배경과 맥락

L3Harris의 자회사인 Trenchant은 정부 및 동맹국에 스파이웨어와 해킹 도구를 공급하는 고도의 기술 기업입니다. 이번 사건은 'Operation Zero'와 같은 전문적인 익스플로잇 브로커(Exploit Broker)가 존재하며, 이들이 국가 간의 기술 격차를 이용해 위험한 거래를 중개하고 있음을 시사합니다.

업계 영향

전통적인 네트워크 보안만큼이나 '내부자 위협(Insider Threat)' 관리가 기업의 생존을 결정짓는 핵심 요소로 부상할 것입니다. 특히 권한이 높은 관리자(Privileged User)의 행동을 모니터링하고 통제하는 제로 트러스트(Zero Trust) 모델의 도입 필요성이 더욱 강조될 전망입니다.

한국 시장 시사점

글로벌 시장을 타겟으로 하는 한국의 딥테크 및 보안 스타트업들에게도 시사하는 바가 큽니다. 핵심 IP(지식재산권)를 보유한 기업일수록 핵심 인력에 대한 접근 권한 관리와 기술 유출 방지 프로세스를 단순한 보안 정책이 아닌, 기업 가치 보호를 위한 필수 경영 전략으로 다뤄야 합니다.

이 글에 대한 큐레이터 의견

스타트업 창업자들에게 이번 사건은 '가장 강력한 보안 위협은 외부 해커가 아닌 내부의 신뢰받는 인물'이라는 뼈아픈 교훈을 줍니다. 피터 윌리엄스는 '전권(Full Access)'을 이용해 기술을 탈취했고, 심지어 동료에게 죄를 뒤집어씌우려 했습니다. 이는 기술력이 아무리 뛰어나도 내부 통제 시스템이 부재하다면 기업의 근간이 한순간에 무너질 수 있음을 의미합니다.

따라서 창업자들은 기술 개발 단계부터 '권한 분립'과 '행동 로그의 불변성'을 설계에 포함해야 합니다. 특히 핵심 인력이 이탈하거나 변심했을 때 발생할 수 있는 리스크를 정량적으로 계산하고, 이를 방어하기 위한 기술적/제도적 장치(예: 이상 징후 탐지 시스템, 다중 승인 체계)를 구축하는 것이 미래의 유니콘 기업으로 성장하기 위한 필수적인 '리스크 관리 역량'입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.