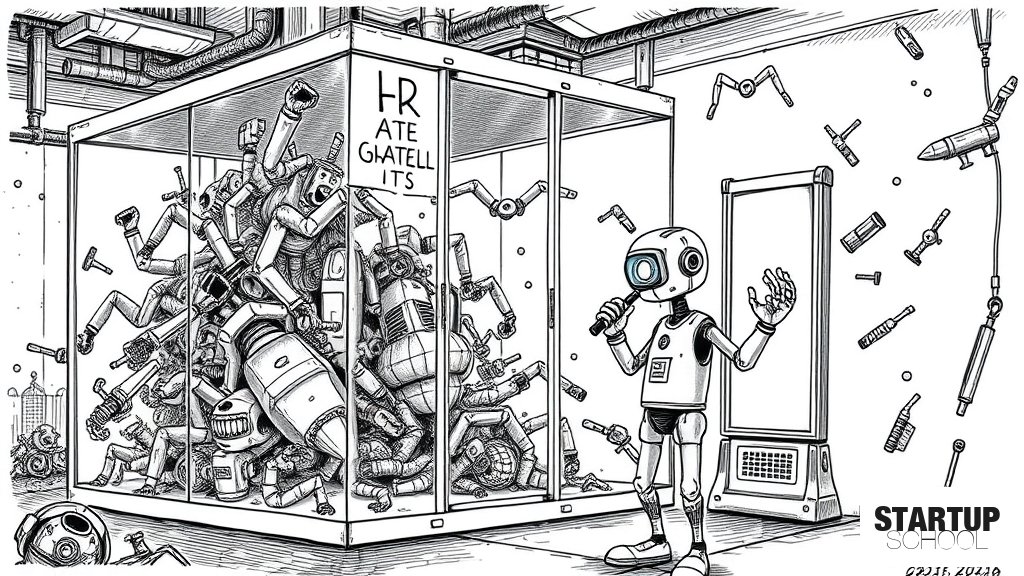

당신의 AI 에이전트 샌드박스가 그 안에서 벌어지는 일을 통제하지 못합니다.

(dev.to)

AI 에이전트의 샌드박스 격리 기술이 가진 '이진법적 보안(전부 허용하거나 전부 차단)'의 한계를 지적하며, 이를 해결하기 위한 MCP(Model Context Protocol) 프록시인 'SentinelGate'를 소개합니다. SentinelGate는 컨테이너 내부에서 모든 도구 호출을 감시하고, 세밀한 정책에 따라 권한을 제어하는 '게이트' 역할을 수행합니다.

이 글의 핵심 포인트

- 1기존 샌드박스(Docker, E2B 등)의 한계: 격리는 가능하지만 세밀한 권한 제어(Read vs Write)가 불가능한 이진법적 보안 구조

- 2SentinelGate의 핵심 가치: MCP 프록시로서 컨테렉트 내부의 유일한 출구를 통제하는 '게이트' 역할 수행

- 3Bootstrap 메커니즘: JSON 페이로드 하나로 컨테이너 시작과 동시에 보안 정책, ID, 업스트림 서버를 즉시 설정

- 4계층화된 보안 프로필: Strict(엄격), Standard(표준), Permissive(허용) 등 수준별 사전 설정 제공으로 운영 편의성 증대

- 5실행 안정성 보장: /readyz 엔드포인트를 통해 보안 정책 적용이 완료된 후 에이전트 프로세스가 시작되도록 보장

이 글에 대한 공공지능 분석

왜 중요한가?

AI 에이전트가 외부 API, 파일 시스템, 데이터베이스와 상호작용할 때 발생하는 보안 공백을 메우는 기술적 돌파구를 제시합니다. 에이전트의 자율성이 높아질수록 단순 격리를 넘어선 '정밀한 권한 제어'가 상용화의 핵심 과제로 떠오르고 있기 때문입니다.

어떤 배경과 맥락이 있나?

Docker, E2B, Firecracker 등 기존 샌드박스 기술은 프로세스 격리에는 뛰어나지만, 에이전트가 외부와 소통하기 위해 구멍을 뚫는 순간 보안 통제력을 상실하는 구조적 한계를 가집니다. 최근 MCP(Model Context Protocol)의 부상과 함께 에이전트의 도구 사용(Tool Use)이 늘어나면서, 이 통로를 관리할 새로운 레이어의 필요성이 커졌습니다.

업계에 어떤 영향을 주나?

에이전트 보안의 패러다임이 '인프라 수준의 격리'에서 '애플리케이션 계층의 게이트웨이 제어'로 이동할 것임을 시사합니다. 이는 에이전트 기반 서비스를 개발하는 기업들에게 보안 사고 리스크를 낮추는 동시에, 에이잭트의 실행 환경을 더욱 정교하게 설계할 수 있는 새로운 인프라 카테고리의 탄생을 의미합니다.

한국 시장에 어떤 시사점이 있나?

B2B AI 솔루션을 개발하는 한국 스타트업들은 에이전트의 '성능'뿐만 아니라 '신뢰할 수 있는 실행 환경(Trusted Execution Environment)' 구축에 집중해야 합니다. 특히 컨테이너 기반의 일시적인(Ephemeral) 에이전트 환경에 적합한 자동화된 보안 프로비저닝 기술 확보가 차별화된 경쟁력이 될 것입니다.

이 글에 대한 큐레이터 의견

AI 에이전트의 상용화 단계에서 가장 큰 병목 구간은 '신뢰(Trust)'입니다. 아무리 뛰어난 추론 능력을 갖춘 에이전트라도, 기업의 내부 데이터를 삭제하거나 민감한 정보를 외부로 유출할 가능성이 있다면 실제 프로덕션 환경에 도입할 수 없습니다. SentinelGate는 바로 이 '신뢰의 격차'를 메우기 위해 샌드박스 내부의 '게이트'라는 새로운 레이어를 제안하고 있습니다.

스타트업 창업자들은 주목해야 합니다. 에이전트 서비스의 가치는 단순히 LLM을 잘 쓰는 데 있는 것이 아니라, 에이전트가 수행하는 작업의 '가시성(Observability)'과 '통제 가능성(Controllability)'을 어떻게 확보하느냐에 달려 있습니다. SentinelGate의 Bootstrap 방식처럼, 컨테이너의 생명주기에 맞춰 보안 정책이 즉각적으로 주입되는 아키텍처는 향후 에이전트 오케스트레이션 시장의 표준이 될 가능성이 높습니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.