제로 트러스트 네트워킹: 아키텍처 및 구현 가이드

(dev.to)

제로 트러스트 네트워킹은 기존의 경계 기반 보안 모델을 탈피하여 모든 네트워크 요청을 지속적으로 검증하고 최소 권한만을 부여함으로써, 보안 사고 발생 시 피해 확산을 방지하고 클라우드 네이티브 환경의 보안을 강화하는 핵심 아키텍처입니다.

이 글의 핵심 포인트

- 1"Never Trust, Always Verify" 원칙을 통한 모든 네트워크 요청의 지속적 인증 및 권한 부여

- 2마이크로 세그멘테이션(Micro-segmentation)을 통한 네트워크 격리 및 측면 이동(Lateral Movement) 방지

- 3mTLS 및 WireGuard를 활용한 모든 통신 구간의 강력한 암호화 적용

- 4Cloudflare, Tailscale, Istio 등 현대적 인프라에 최적화된 ZTN 도구 활용 전략

- 5중요도가 낮은 워크로드부터 단계적으로 적용하는 점진적 구현 로드맵 권장

이 글에 대한 공공지능 분석

왜 중요한가?

클라우드 전환과 원격 근무 확대로 인해 기존 경계 보안이 무력화되면서, 모든 접속을 의심하고 검증하는 제로 트러스트는 현대 보안의 필수 표준이 되었습니다. 이는 단순한 기술 도입을 넘어 데이터 주권과 보안 사고 대응력을 결정짓는 핵심 요소입니다.

어떤 배경과 맥락이 있나?

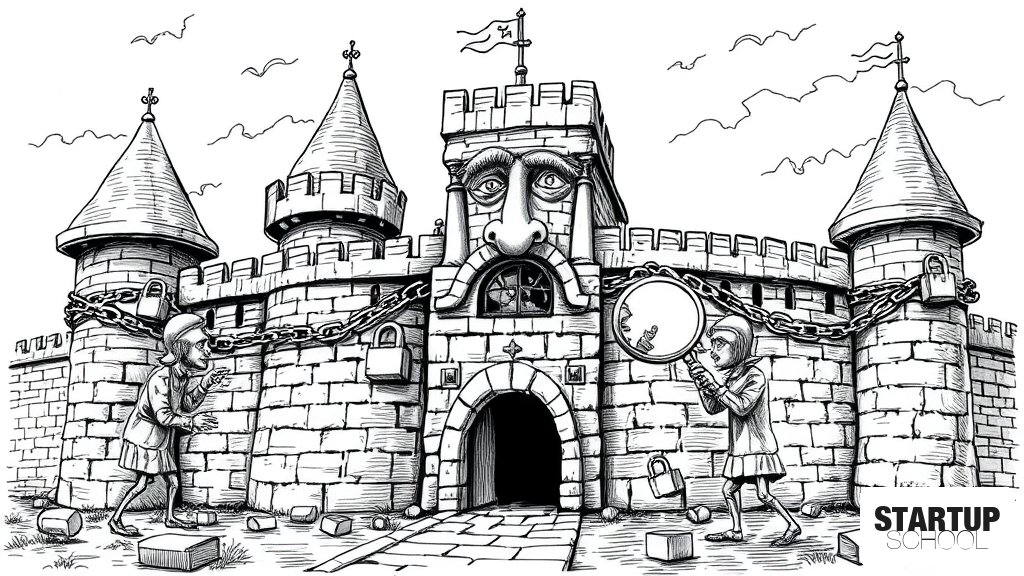

과거의 '성곽과 해자(Castle-and-moat)' 방식은 내부 네트워크 진입 시 모든 자원에 접근 가능한 취약점이 있었습니다. 최근에는 마이크로서비스 아키텍처(MSA)와 컨테이너 기술이 보편화되면서 네트워크 경계가 모호해짐에 따라 신원 기반의 보안이 중요해졌습니다.

업계에 어떤 영향을 주나?

보안 솔루션 시장은 단순 방화벽에서 Cloudflare, Tailscale과 같은 ID 기반의 ZTN 솔루션으로 빠르게 재편되고 있습니다. 기업들은 인프라 설계 단계부터 보안을 내재화하는 'Security by Design'을 실천해야 하는 압박을 받고 있습니다.

한국 시장에 어떤 시사점이 있나?

보안 규제가 엄격한 한국 기업 환경에서 제로 트러스트 도입은 컴플라이언스 준수와 보안 강화를 동시에 달성할 수 있는 기회입니다. 특히 클라우드 네이티브로 전환 중인 국내 스타트업들은 초기 설계 단계부터 Istio나 Cilium 같은 도구를 활용해 보안 비용을 최적화할 필요가 있습니다.

이 글에 대한 큐레이터 의견

스타트업 창업자에게 제로 트러스트는 단순한 보안 강화 도구가 아니라, 글로벌 시장 진출을 위한 '신뢰의 기반'입니다. 특히 SaaS나 클라우드 기반 서비스를 제공하는 스타트업이 글로벌 엔터프래즈 고객을 확보하려면, 보안 사고 발생 시 피해를 최소화할 수 있는 마이크로 세그멘테이션과 강력한 ID 기반 인증 체계가 필수적입니다.

초기 단계의 스타트업은 모든 것을 한꺼번에 바꾸기보다는, 중요도가 낮은 워크로드부터 단계적으로 적용하는 전략이 필요합니다. mTLS 도입이나 서비스 메쉬 활용은 운영 복잡도를 높일 수 있으므로, Tailscale이나 Cloudflare Zero Trust와 같은 관리형 서비스를 활용해 운영 오버헤드를 줄이면서 보안 수준을 높이는 영리한 접근이 요구됩니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.